Как посмотреть реестр удаленного компьютера

Добрый день! Уважаемые читатели и гости одного из крупнейших IT блогов России Pyatilistnik.org. В прошлый раз мы с вами поговорили про замечательную утилиту Remote Desktop Connection Manager, которая должна быть в инструментарии любого системного администратора, я в будущем планирую сделать отдельную статью про такого рода инструментарий. Сегодня я вам хочу показать еще один лайвхак, который поможет в вашей практике выходить из ряда неприятных ситуаций, и речь пойдет про удаленный реестр windows и подключение к нему.

Для чего может потребоваться удаленно подключиться к реестру Windows другого компьютера

Недавно я вам рассказывал ситуацию, что мне нужно было удаленно включить на одном сервере Windows Server 2019 службу удаленного рабочего стола, чтобы я мог подключиться на него по RDP, и благодаря изменению ключей через удаленное подключение к реестру сервера (Сетевому реестру), задача была выполнена за пару минут. Так же у вас могут быть ситуации:

Алгоритм подключения к удаленному реестру Windows

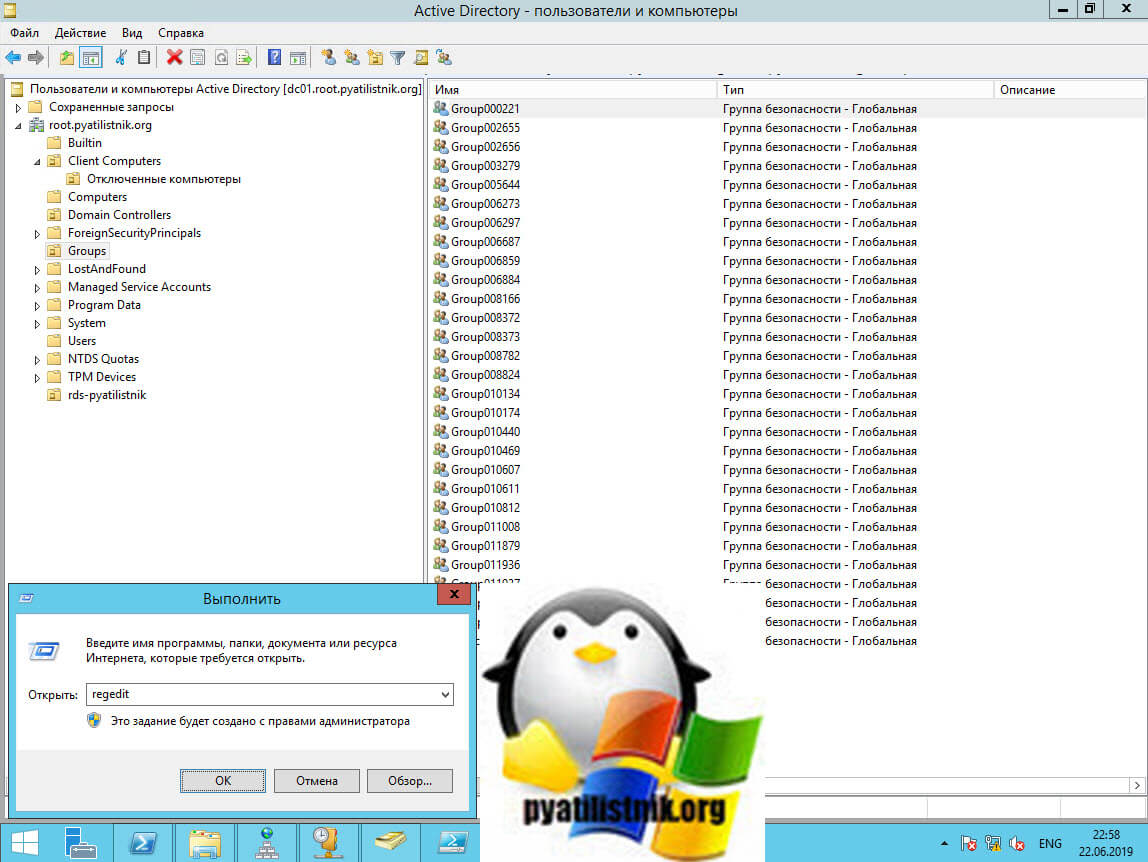

Предположим, что у меня в моем домене Active Directory есть контроллер домена с которого я попытаюсь подключить к реестру сервера RDCB01, где посмотрю ключи реестра и что-нибудь поправлю. Что делаем, нажимаем одновременно сочетание клавиш WIN+R.

У вас откроется окно «Выполнить», где вы должны ввести regedit.

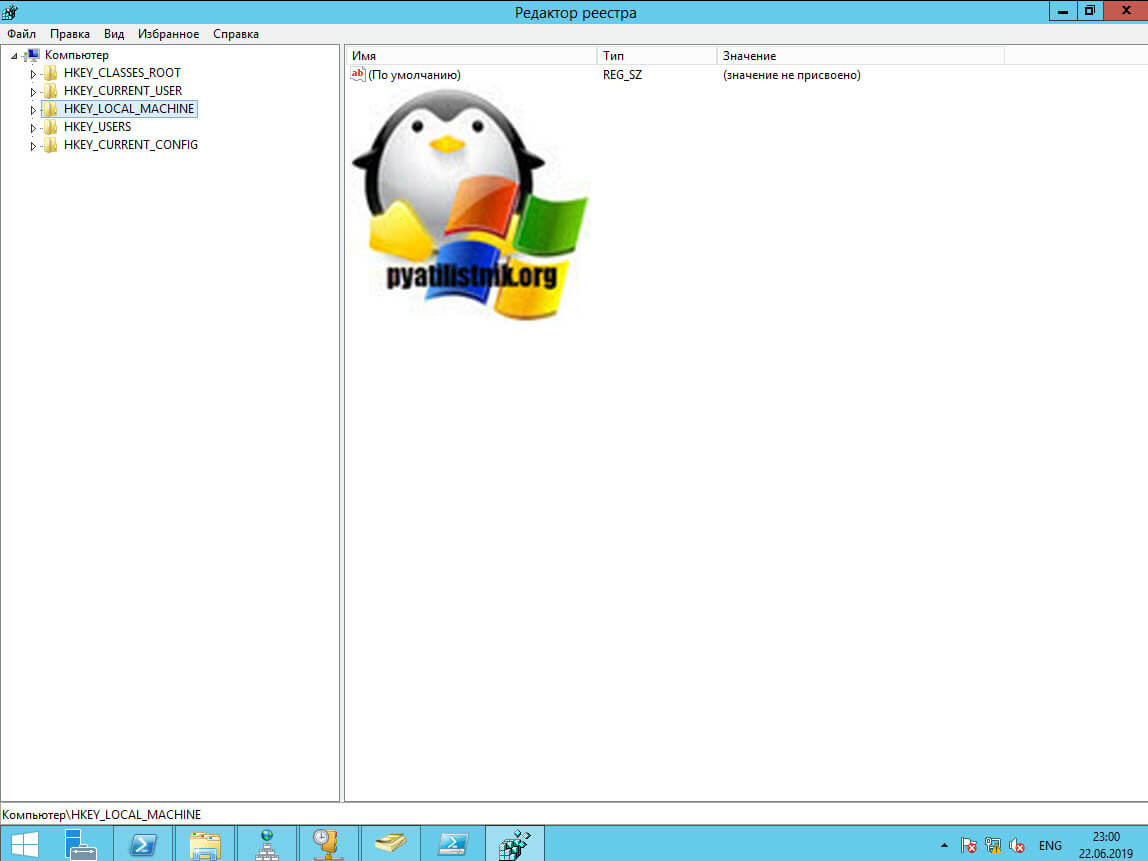

В итоге у вас откроется окно редактора локального реестра Windows.

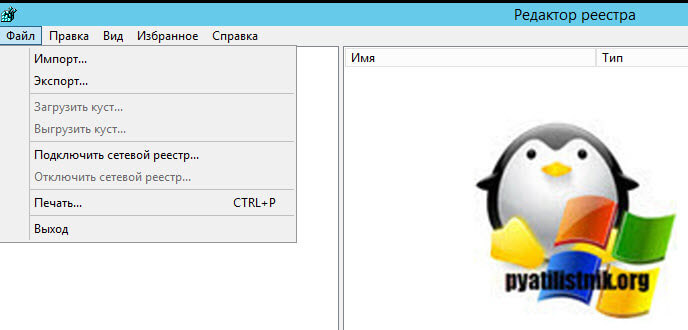

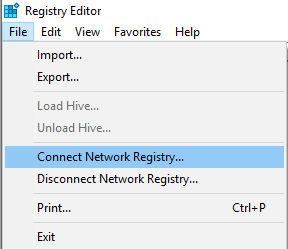

Теперь, чтобы нам подключиться к реестру другого компьютера или сервера, вам необходимо выбрать меню файл, где необходимо найти пункт «Подключить сетевой реестр«

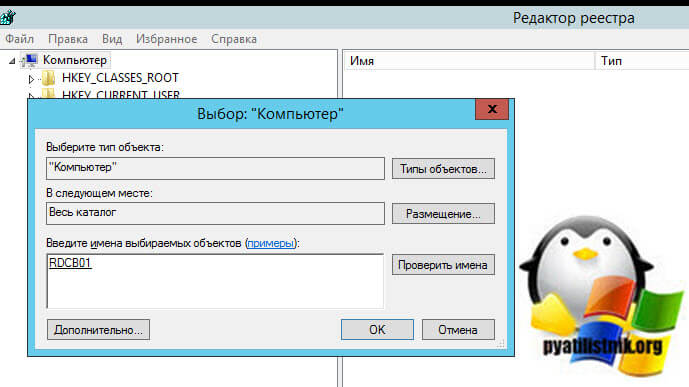

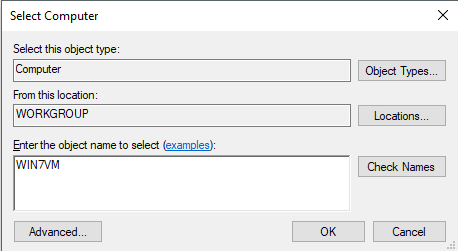

В поле «Введите имена выбираемых объектов», укажите DNS имя вашего удаленного сервера, в моем примере это сервер с Windows Server 2019 под именем RDCB01 и нажимаем проверить имена, если все хорошо, то под именем появится подчеркивание, что означает о выявлении сервера с таким именем. Нажимаем ок и пробуем подключить сетевой реестр Windows.

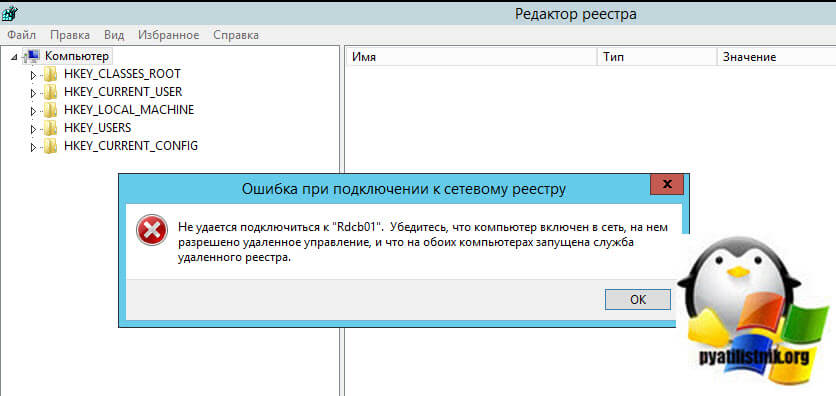

В момент подключения, если на стороне удаленного сервера есть сетевые проблемы или брандмауэр, то вы можете увидеть вот такое предупреждение:

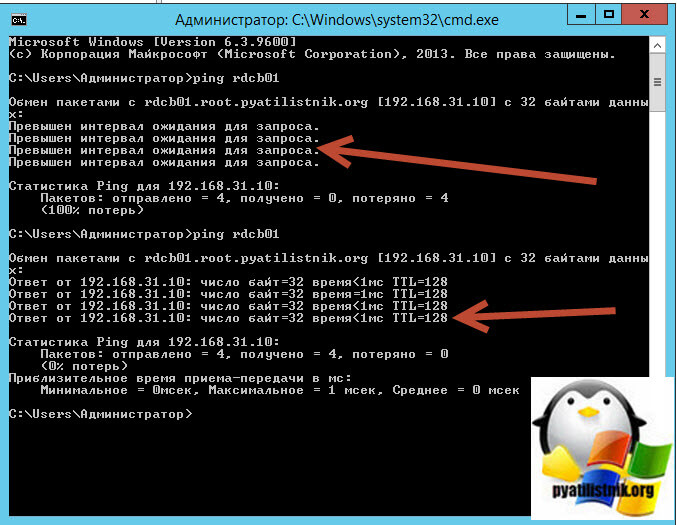

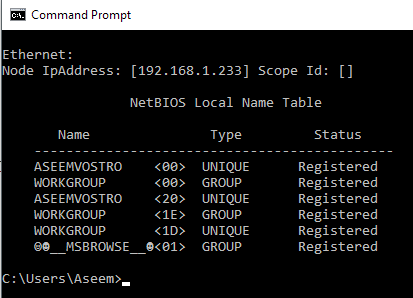

Если вы точно знаете, что удаленный компьютер должен отвечать на сетевые пакеты PING, то попробуем проверить его доступность, для этого откройте командную строку и введите:

Если вы видите, что «Превышен интервал ожидания для запроса», то это означает, что сервер не доступен, при условии, что как я и говорил пакеты PING не лочатся сетевым экраном. Если у вас видится время ответа TTL, то это означает, что сервер по сети доступен и с ним можно взаимодействовать, чтобы включить удаленно нужную службу

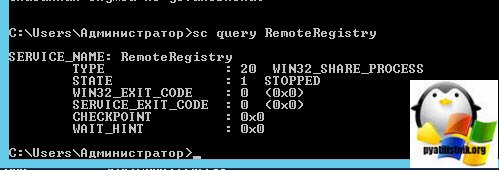

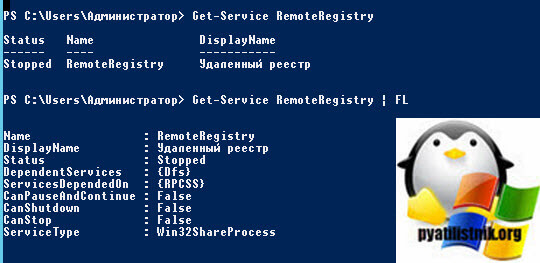

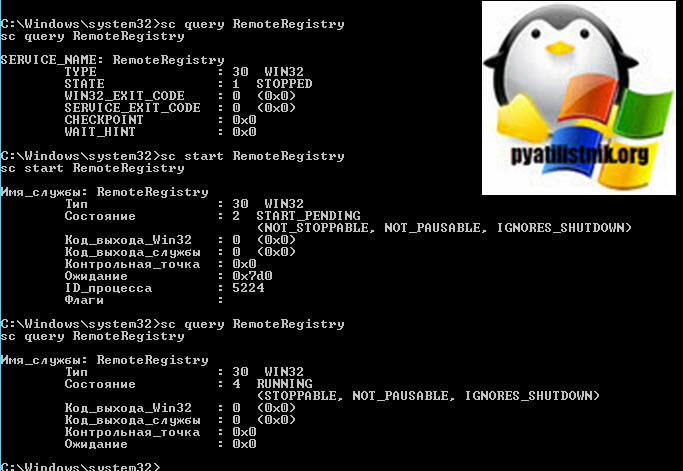

Как нам писала ошибка выше, на обоих компьютерах должна быть запущена служба удаленного реестра. В командной строке вы можете проверить состояние данной службы для этого введите:

Как видим в моем примере у нее статус STOPPED

То же самое можно посмотреть и через PowerShell

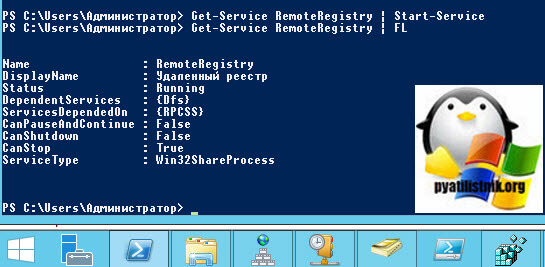

запустим у себя локально службу удаленного реестра.

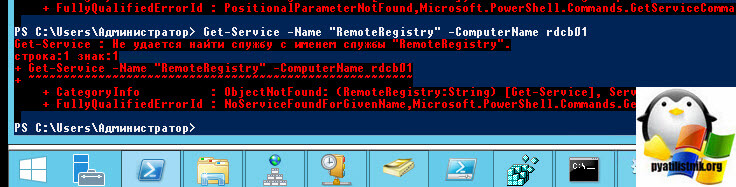

Так же можно тут же проверить доступность службы на удаленном компьютере:

Если ваше обращение блокирует на той стороне брандмауэр, то вы увидите вот такое сообщение, но не спешите расстраиваться, вы либо можете его отключить локально, или если есть административные права на удаленную систему, то мы это сделаем удаленно, об этом ниже.

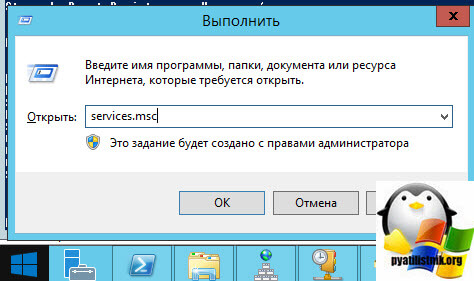

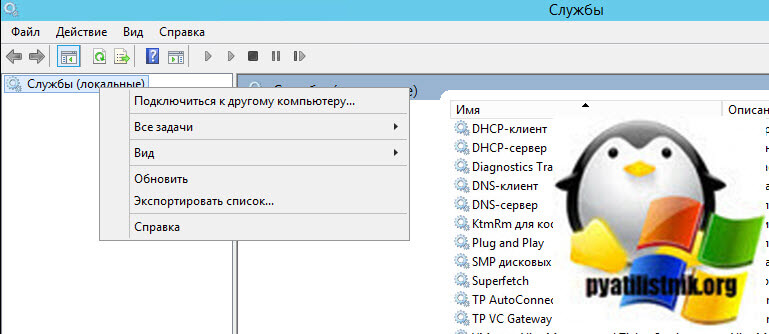

Теперь попробуем запустить данную службу на удаленном сервере RDCB01, для этого откройте окно выполнить и введите в нем команду services.msc и нажмите Enter, у вас откроется оснастка службы.

Щелкаем по службам и из контекстного меню выбираем пункт «Подключиться к другому компьютеру»

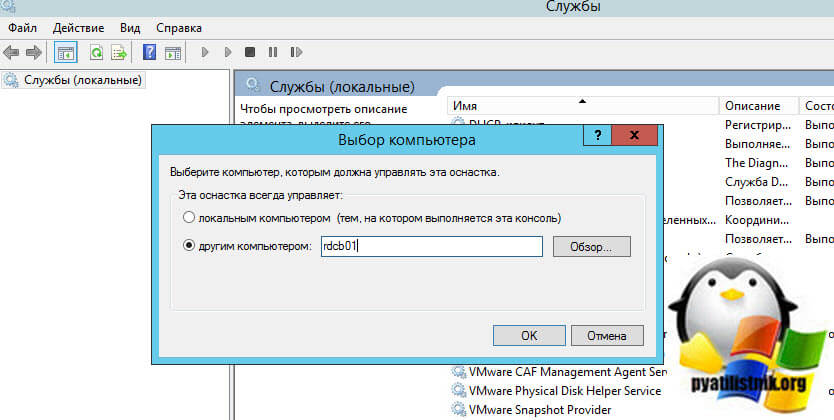

Указываем имя компьютера и нажимаем «OK».

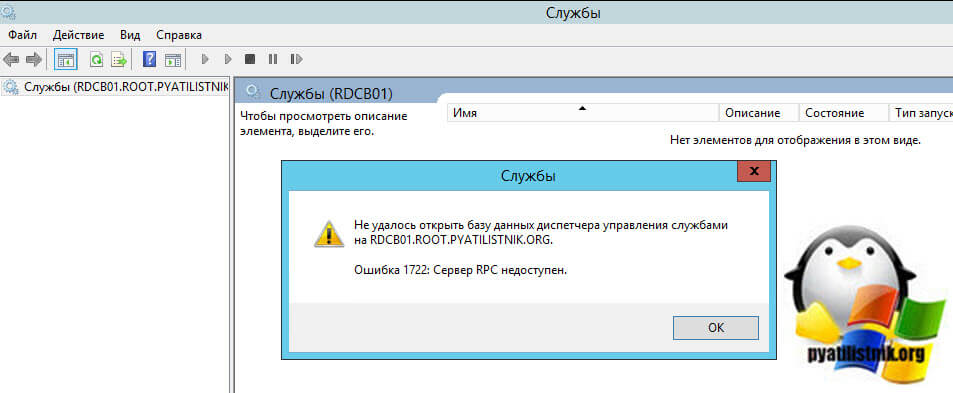

Если брандмауэр не блокирует подключение, то вы увидите успешное выполнение операции, если блокирует, то увидите ошибку:

Причин у ошибки «1722: Сервер RPC недоступен» несколько:

Давайте мы удаленно включим данные правила, напоминаю, что для этого у вас должны быть права локального администратора на удаленном компьютере, понятно, что вы можете включить их локально, но машинка может быть в другом городе или стране. На помощь нам приходит в очередной раз Марк Руссинович и его набор утилит sysinternals. Из данного набора нам потребуется утилита PSTools, она позволит и удаленно запустить службу и при необходимости добавить правило в брандмауэр.

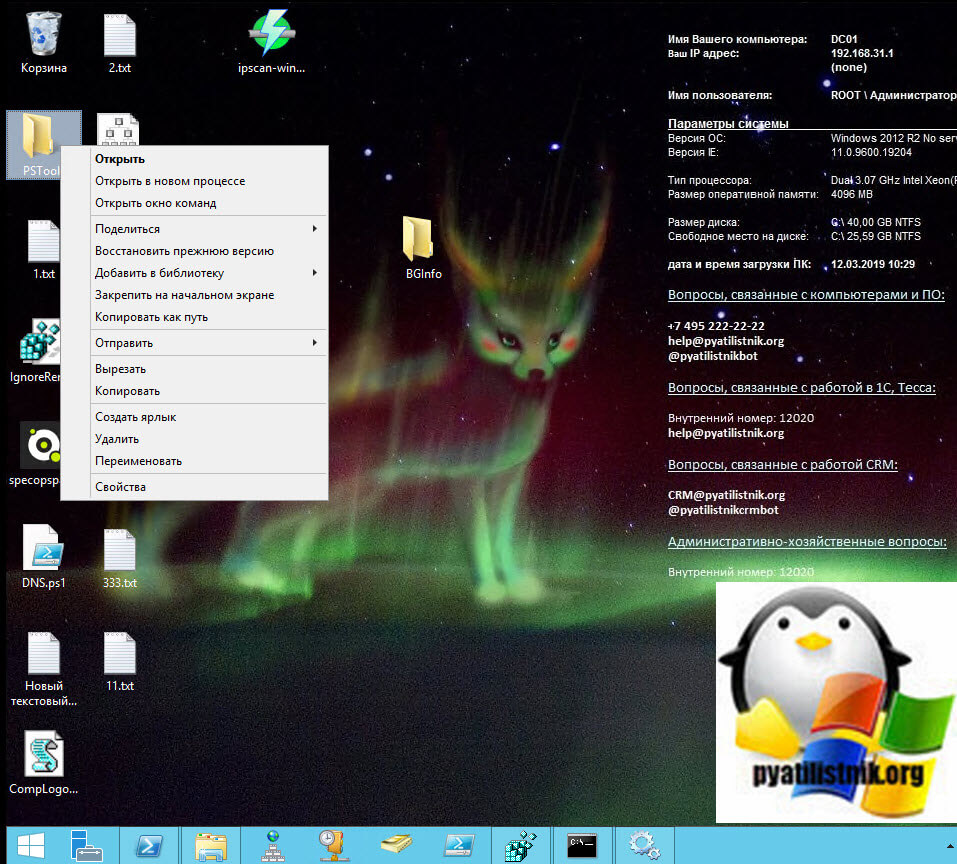

Загружаете данный архив с утилитами, распаковываете его в нужное вам место. Теперь зажав клавишу Shift щелкните правой кнопкой мыши по папке с утилитами и из контекстного меню выберите пункт «Открыть окно команд».

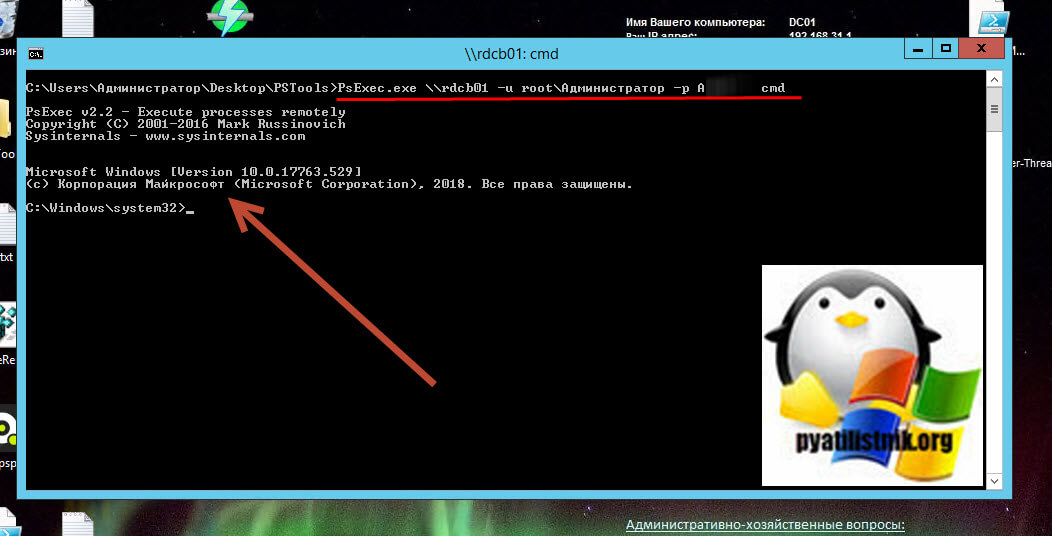

Введите вот такую команду:

Я наблюдаю успешное подключение к командной строке на удаленном компьютере RDCB01, там сейчас запущена служба PsExec.exe. Теперь на удаленной системе я могу делать все, что мне нужно.

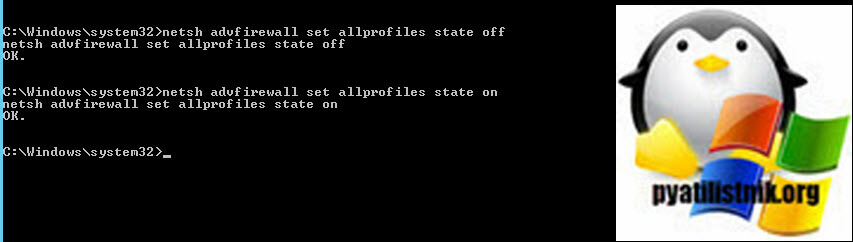

Вы можете на удаленном компьютере отключить брандмауэр на время, чтобы произвести настройки служб:

потом обратно включить netsh advfirewall set allprofiles state on (Обязательно включите после настроек)

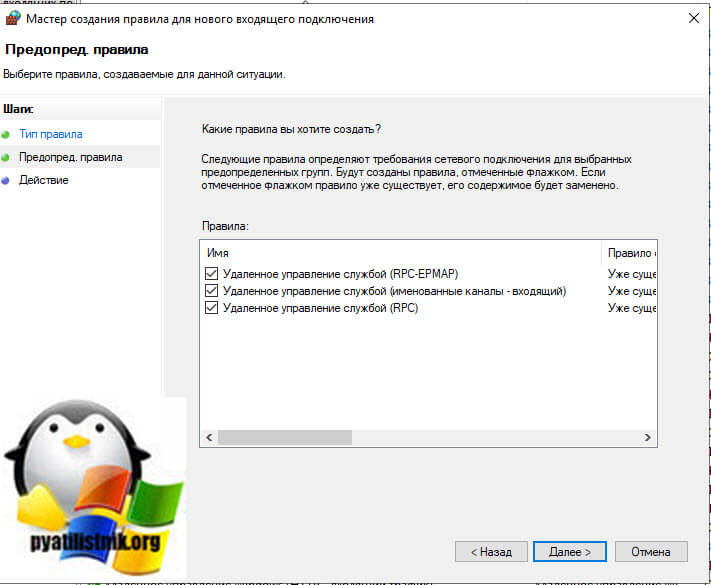

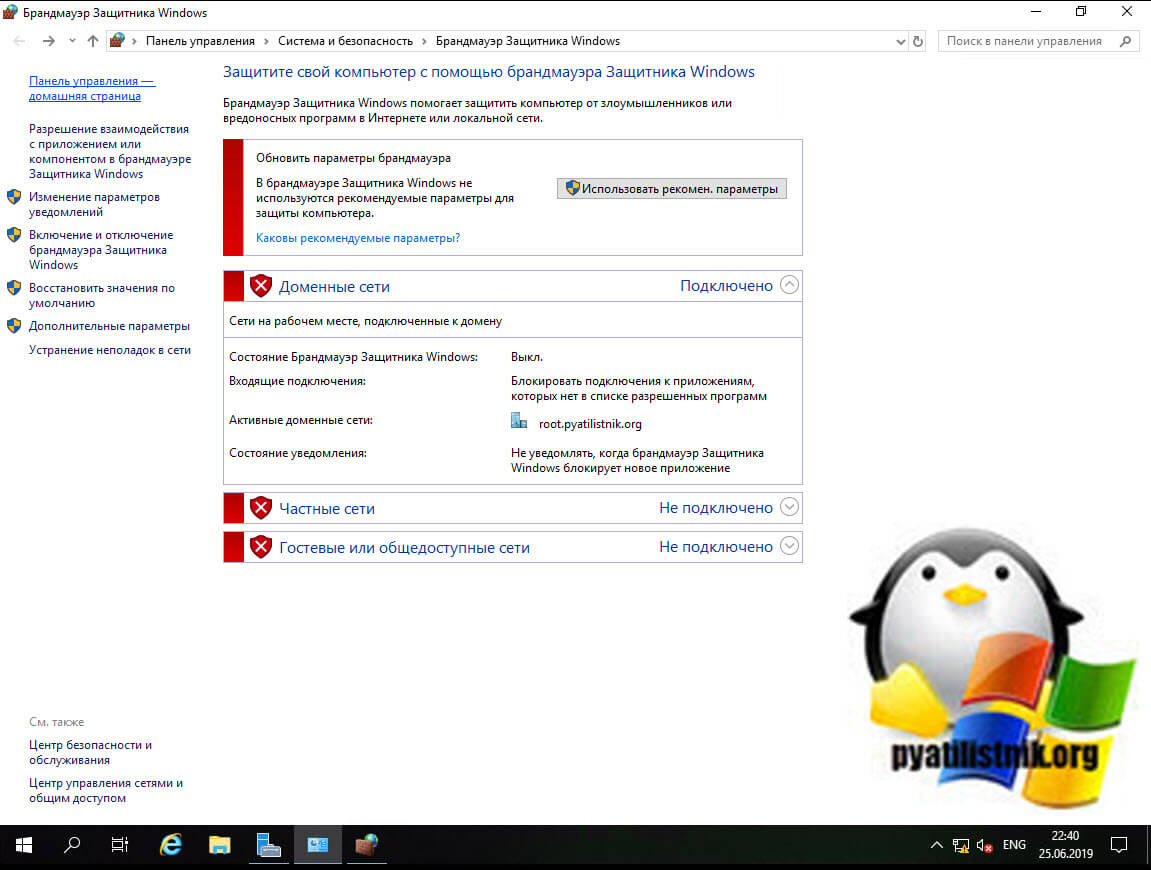

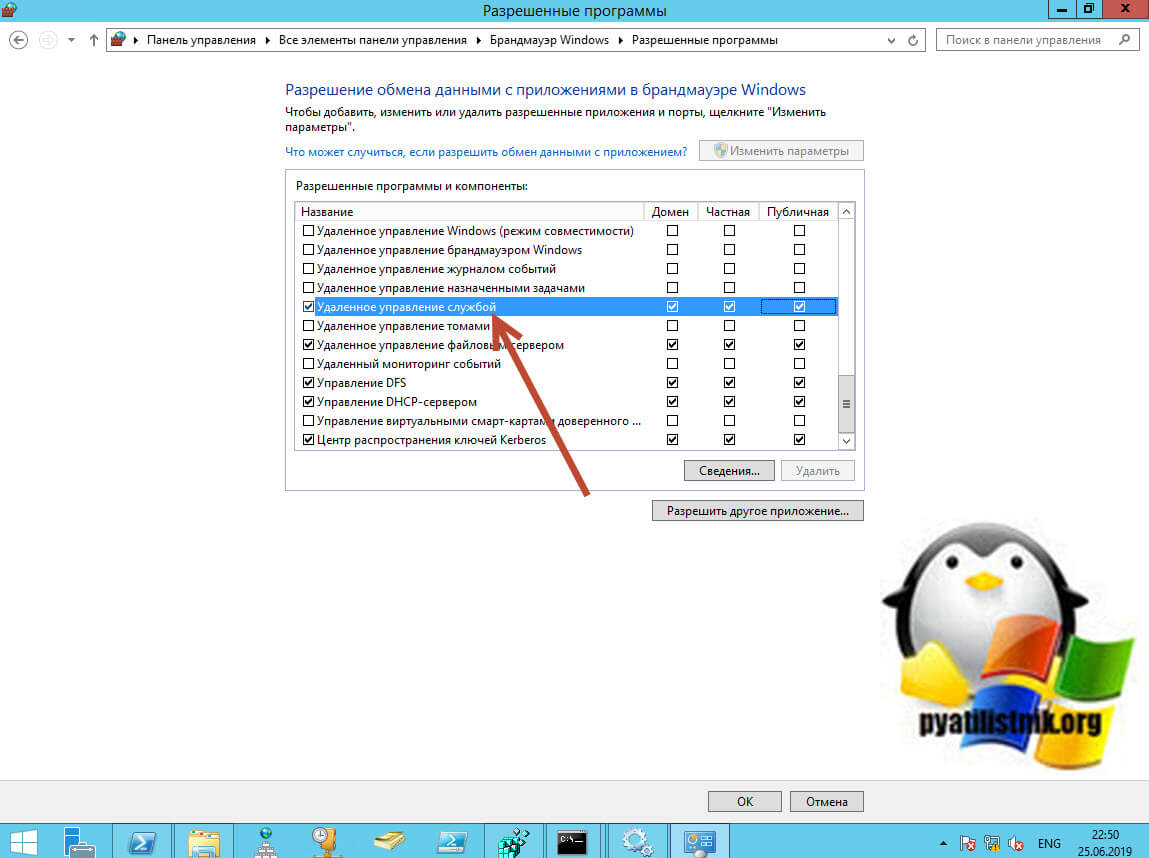

Далее я вам советую включить на брандмауэре в разделе «Разрешение взаимодействия с приложениями или компонентом в брандмауэре», набор правил «Удаленное управление службой», это даст возможность цепляться к оснастке «Службы» на другом компьютере

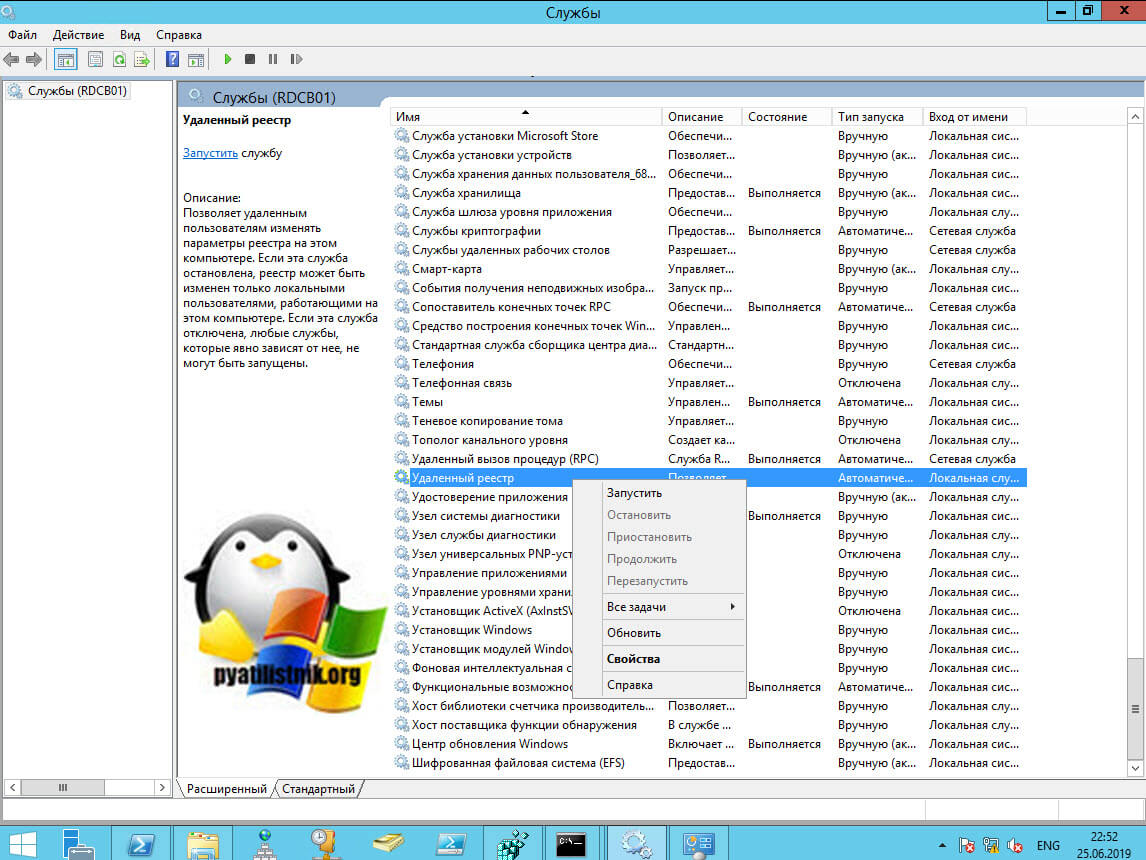

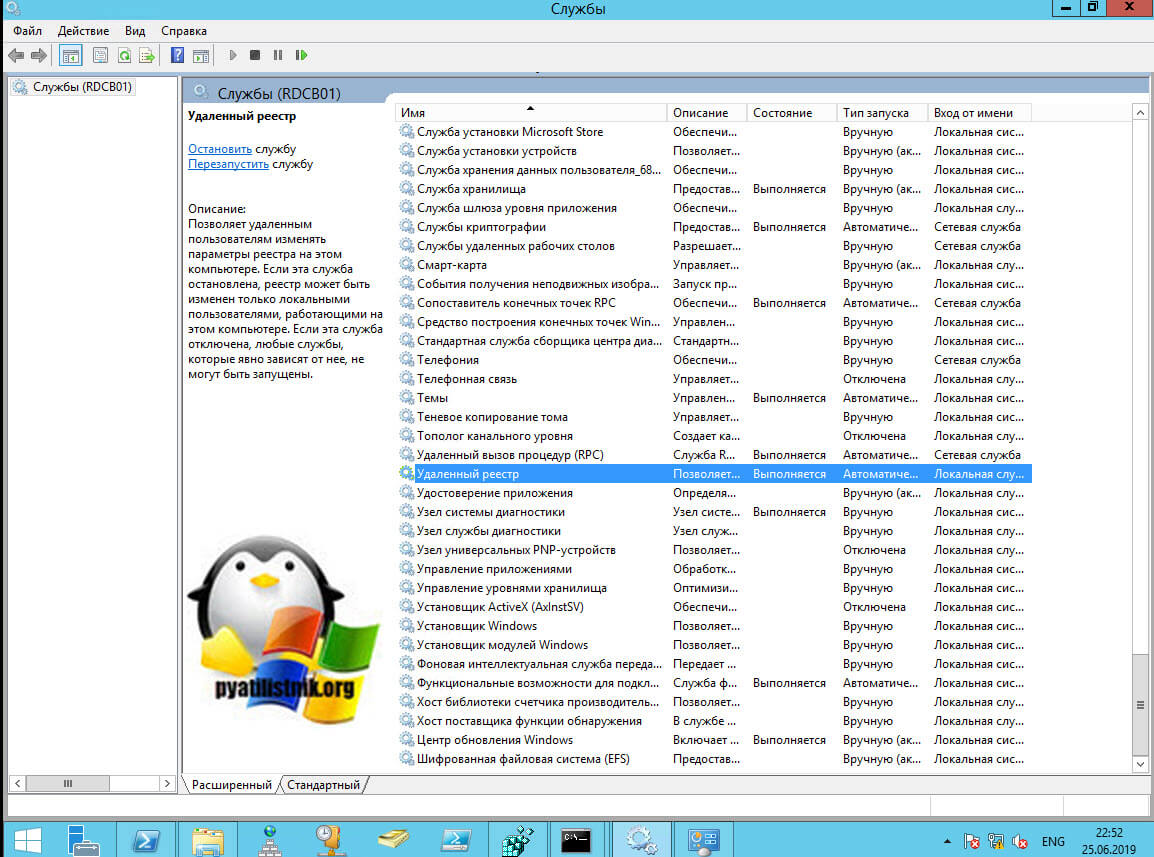

Далее подключаетесь в оснастке службы к нужному хосту и запускаем службу «Удаленный реестр»

Так же можно изначально прямо из командной строки включить нужную службу в PsExec.exe, я вам не показал, этого сразу, чтобы вы могли настроить для себя брандмауэр. Проверим статус службы:

Далее запустим службу sc start RemoteRegistry

Как видим служба RemoteRegistry успешно запущена, при чем удаленно.

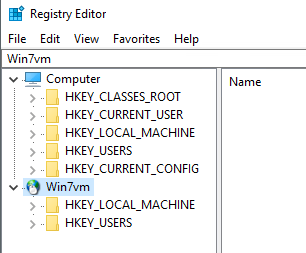

Пробуем подключиться к удаленному, сетевому реестру, теперь у нас не возникает проблем и мы видим, что добавился новый раздел RDCB01.

Работа с реестром других пользователей

Как работать с реестром других пользователей

Не беспокойтесь, работать с файлами реестра в другой учётной записи пользователя ПК из учётной записи администратора вполне можно, что сэкономит ваше время, избавит от огорчений и необходимости сохранять содержащие все нужные изменения текстовые и конфигурационные файлы, не говоря уж о перенесении этих файлов с одного аккаунта на другой.

Ранее мы уже видели насколько в Windows важен реестр и как изменения в нём влияют на работу ПК. В рамках предприятия, системные администраторы для настройки, развёртывания, управления приложениями и установки пользовательских настроек персональных компьютеров часто используют групповые политики.

Regedit.exe

Инструмент RegEdit уже был описан в предыдущей статье, так что сосредоточимся на том, как использовать этот встроенный инструмент для редактирования реестра на другом компьютере. Если вы тестируете определённый сценарий, вы всегда можете экспортировать копию своего реестра, чтобы потом при необходимости его импортировать.

Откройте окно командной строки (от имени администратора), поиск в меню «Пуск», либо нажав Windows+X в Windows 8 или 8.1, и введите следующую команду:

C:\mkdir c:\Temp

Regedit.exe /e c:\temp\yourname.reg

Для того, чтобы загрузить другую ветвь реестра в текущую, выполните следующие действия:

После того, как вы просмотрели или изменили параметры реестра, выгрузите этот файл, выбрав в меню «Файл» пункт выгрузки куста реестра.

Если вы хотите подключиться к реестру, принадлежащему другой учётной записи пользователя, как и раньше запустите программу regedit.exe, затем из профиля пользователя, к которому вы хотите получить доступ, откройте NTuser.dat. Файлы ntuser.dat (или NTUSER.MAN) в Windows Vista находятся в папке «Документы и настройки», в Windows 7 или более поздних версиях, в папке пользователя. По сути вы загрузите на свой ПК файл узла реестра другого пользователя.

Для того, чтобы загрузить один и тот же куст в RegEdit, в командной строке с повышенными правами или административной консоли PowerShell, введите следующую команду, с именем учётной записи загружаемого куста:

reg.exe load HKLM\User «c:\users\User\ntuser.dat»

Внимание. С помощью RegEdit вы можете получить доступ только к кустам HKEY_USERS и HKEY_LOCAL_MACHINE другого пользователя.

По умолчанию система скрывает NTuser файлы, так что для отображения скрытых системных файлов вам придётся, в файловом проводнике, изменить настройки свойства папки.

Если у вас нет сторонних инструментов, а вы хотите сравнить два реестра, в административной консоли PowerShell, для запуска другого экземпляра RegEdit, используйте следующую команду:

Regedit.exe –m

Если RegEdit у вас не запущен, вы получите сообщение об ошибке. После запуска двух экземпляров RegEdit, если вы используете Windows 7 или более позднюю версию ОС, для сравнения результатов, вы можете использовать функцию Windows Snap.

Если вы ещё не знакомы с функцией привязки, используйте сочетания следующих клавиш:

Windows + стрелка влево, чтобы привязать окно к левой стороне или Windows + стрелка вправо, чтобы привязать к правой.

Удалённое администрирование

Потом нужно добавить разрешение в брандмауэр Windows: Разрешить входящие исключения для удалённого управления. Когда вы сделаете это, вас проинформируют, что теперь вам доступны дополнительные инструменты удалённого администрирования компьютера, такие как консоль управления Microsoft (MMC) и инструментарий управления Windows (WMI).

А также вам понадобится открыть в брандмауэре TCP-порты 135 и 445. Для чего, в открытом брандмауэре нажмите в левой панели на ссылку «Дополнительные настройки», или откройте с панели управления пункт администрирования, где в списке увидите брандмауэр Windows.

В расширенных настройках сетевого экрана, нажмите в левой панели на ссылку «Правила для входящих подключений», затем пункт «Новое правило» на правой панели. Теперь вы можете создать новое правило входящего трафика, разрешающее доступ к портам 135 и 445.

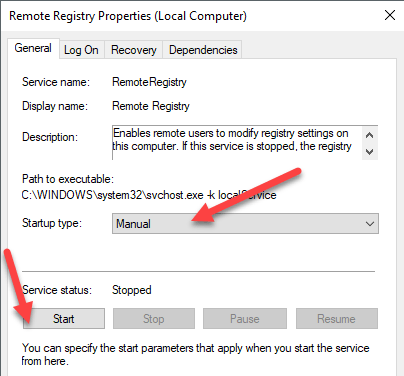

Для активации службы, щёлкните правой кнопкой мыши и в появившемся контекстном меню выберите «Свойства». По умолчанию служба отключена, но в появившемся диалоговом окне вы можете включить и запустить её.

Внимание. Чтобы включить и запустить службу удалённого реестра из командной строки, введите: sc start RemoteRegistry. А также вы можете настроить её автоматический запуск при загрузке компьютера: sc config RemoteRegistry start = auto.

Подключение к удалённому реестру

Перед тем как пытаться получить информацию с другого компьютера, сначала убедитесь, что служба удалённого реестра запущена и работает.

Если на локальном или удалённом ПК запущена и работает служба удалённого реестра, вы можете попытаться подключиться к RegEdit по сети:

Если вы предпочитаете использовать командную строку, а не инструменты с графическим интерфейсом, для включения и запуска службы удалённого реестра, введите следующие команды, соответственно:

sc config remoteregistry start=demand

net start remoteregistry

Использование предпочтений групповой политики

Администраторы предприятий, в своих организациях, могут обслуживать тысячи компьютеров и серверов. А ручное изменение настроек каждого ПК занимает очень много времени и подвержено ошибкам. Групповая политика — характерная черта популярных сервисов Microsoft Active Directory Directory (AD DS), позволяющая централизованное управления такими ресурсами как учётные записи пользователей, групп, компьютеров и серверов.

Если вы вошли в домен компьютера и имеете учётную запись с правами администратора, вы можете использовать средства удалённого администрирования сервера (rsat) для управления AD DS со своего компьютера. В качестве альтернативы, вы можете открыть консольное подключение к серверу (если это возможно) с использованием протокола удалённого рабочего стола (RDP) и выполнять AD DS инструменты в интерактивном режиме.

Внимание. Скачать нужную вам версию вы можете с веб-сайта Microsoft. Для различных версий Windows существуют различные версии RSAT, так что найдите ту, что вам нужно.

Теперь используя свой ПК или сервер, вы можете просмотреть групповые политики и узнать как они могут быть использованы для управления параметрами реестра в рамках предприятия:

На выбор доступны три опции ключа реестра.

На выбор доступно четыре варианта действий.

Примечание. При запуске групповой политики на локальном компьютере, вы используете не содержащую предпочтений локальную групповую политику. Групповыми политиками можно управлять в системах с клиентскими расширениями GPP. Эти расширения должны быть отдельно загружены для Windows XP и Windows Server 2003, но доступны как встроенная функция на клиентских компьютерах под управлением Windows Vista Service Pack 1 (или более поздних версий) с RSAT или Windows Server 2008 (или более поздних версий).

Сравнение реестра

Как мы уже упоминали, почти все, что устанавливается или настраивается на ПК под управлением Windows хранится в реестре. При стандартной установке программного обеспечения вы удивитесь масштабам происходящих в реестре операции. Часто десятки тысяч ключей реестра добавляются или изменяются в течение даже относительно небольшой установки программного обеспечения. Если сравнить реестр компьютера до и после одного из таких мероприятий, вы увидите все сделанные в реестре изменения.

Работа с ключами и записями реестра Windows из PowerShell

Навигация в реестре с помощью PowerShell

Работа с реестром Windows в PowerShell похожа на работу с обычными файлами на локальном диске. Основное отличие в том, что в этой концепции ветки реестра являются аналогом файлов, а ключи (параметры) реестра – свойствами этих файлов.

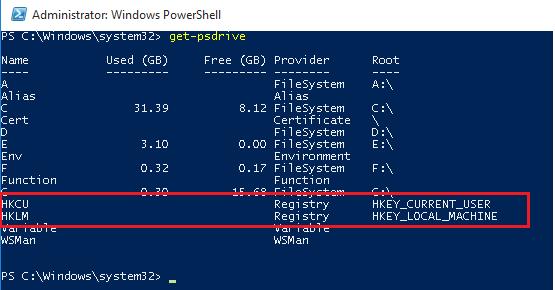

Выведите список доступных дисков на компьютере:

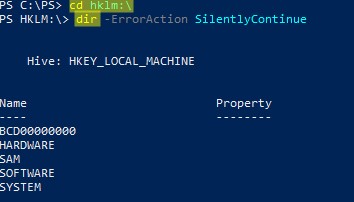

Обратите внимание, что среди обычных дисков (с назначенными буквами дисков) есть особые устройства, доступные через провайдера Registry – HKCU (HKEY_CURRENT_USER) и HKLM (HKEY_LOCAL_MACHINE). Вы можете перемещаться по дереву реестра так же как вы перемещаетесь по дискам. Для обращения к определенному кусту реестра используется адресация HKLM:\ и HKCU:\.

Т.е. вы можете обращаться к веткам реестра и им значениям (параметрам) с помощью тех же командлетов PowerShell, которые вы используете для управления файлами.

Для обращения к веткам (разделам реестра) используются командлеты с -Item:

Ключи (параметры) реестра нужно рассматривать, как свойства ветки реестра (аналогично свойствам файла). Для работы с параметрами реестра используются командлеты, заканчивающиеся на -ItemProperty:

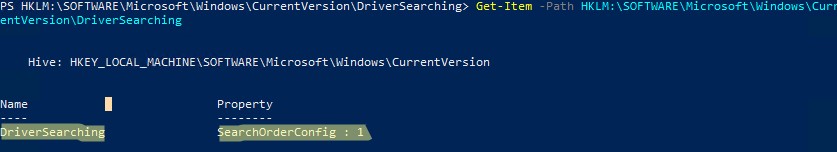

Чтобы перейти к определенной ветке реестра (например, к ветке в которой хранятся настройки автоматического обновления драйверов) можно использовать одну из двух команд:

Получить значение параметра реестра с помощью PowerShell

Обратите внимание, что параметры, хранящиеся в ветке реестра, считаются не вложенными объектами (не аналогом файлов на файловой системе), а параметрами (Property) конкретной ветки реестра. Т.е. у любой ветке реестра может быть любое количество параметров.

Выведите содержимое текущей ветки командой:

Как вы видите, команда вывела информацию о вложенных ветках реестра и их свойствах. Но не вывела информацию о параметр SearchOrderConfig, который является свойством текущей ветки.

Чтобы получить список параметров (свойств) ветки реестра, выполните:

Как вы видите, ключ реестра DriverSearching имеет только один параметр – SearchOrderConfig со значением 1.

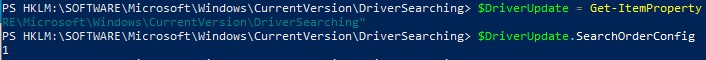

Чтобы получить значение параметра ключа реестре, используется командлет Get-ItemProperty.

$DriverUpdate = Get-ItemProperty –Path “HKLM:\SOFTWARE\Microsoft\Windows\CurrentVersion\DriverSearching”

$DriverUpdate.SearchOrderConfig

Мы получили, что значение параметра SearchOrderConfig равно 1.

Изменить значение параметра реестра из PowerShell

Чтобы изменить значение параметра реестра, воспользуйтесь командлетом Set-ItemProperty:

Проверьте, что значение параметра изменилось:

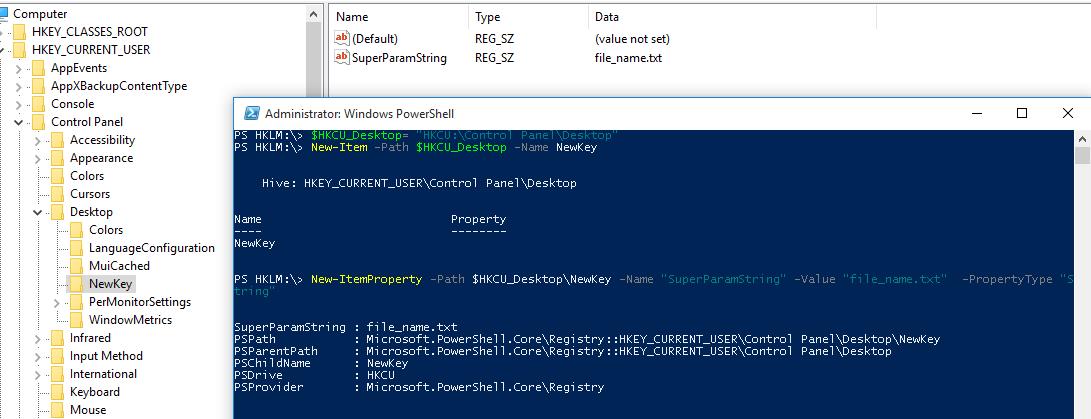

Как создать новый раздел (ключ) или параметр реестра из командной строки PowerShell?

Чтобы создать новую ветку реестра используется команда New-Item. Создадим новую ветку с именем NewKey:

Теперь создадим новый параметр (свойство) в новой ветке. Допустим, нам нужно создать новый строковый параметр типа REG_SZ с именем SuperParamString и значением file_name.txt :

Вы можете использовать следующие типы данных для параметров в реестре:

Убедитесь, что в реестре появился новый ключ и параметр.

Как из PowerShell проверить, что раздел реестра существует?

Если вам нужно проверить, существует ли раздел определенный реестра, используйте командлет Test-Path:

Test-Path ‘HKCU:\Control Panel\Desktop\NewKey’

Следующий PowerShell скрипт позволит проверить, существует ли определенный параметр реестра, и если нет, создать его.

С помощью командлета Copy-Item можно скопировать записи из одной ветки реестра в другую

Если нужно скопировать все, включая вложенные ветки, добавьте параметр –Recurse.

Удаление раздела или параметра реестра

Для удаления параметра в ветке реестра используется команда Remove-ItemProperty. Удалим созданный ранее параметр SuperParamString:

Можно удалить ветку реестра целиком со всем содержимым:

Для удаления всех вложенных веток реестра (но не самого раздела):

Как переименовать ветку или параметр реестра?

Вы можете переименовать параметр реестра с помощью команды:

Rename-ItemProperty –path ‘HKCU:\Control Panel\Desktop\NewKey’ –name «SuperParamString» –newname “OldParamString”

Аналогично можно переименовать ветку реестра:

Поиск в реестре с помощью PowerShell

PowerShell позволяет выполнять поиск по реестру. Следующий скрипт выполняет поиск по ветке HKCU:\Control Panel\Desktop параметров, в имени которых содержится ключ dpi.

Для поиска ветки реестра с определенным именем:

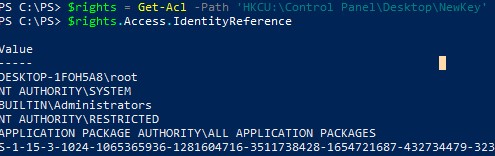

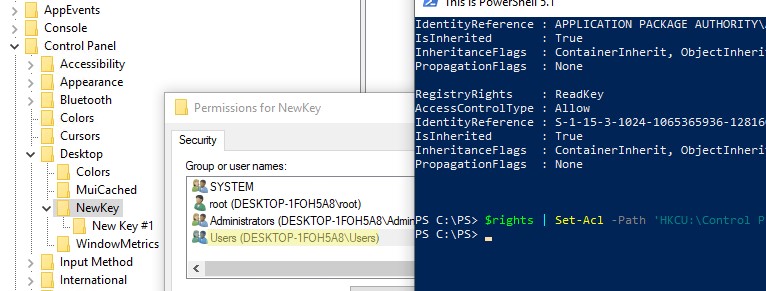

Управление правами на ветки реестра из PowerShell

С помощью командлета Get-Acl вы можете получить текущие права на ветку реестра (командлет Get-ACL позволяет также управлять NTFS разрешениями на файлы и папки).

В следующем примере мы изменим ACL на данную ветку реестра, предоставив право записи для группы Users.

Укажите, кому нужно дать доступ:

Выберите уровень доступа:

$regRights = [System.Security.AccessControl.RegistryRights]::WriteKey

Задайте настройки наследования:

$inhFlags = [System.Security.AccessControl.InheritanceFlags]::None

$prFlags = [System.Security.AccessControl.PropagationFlags]::None

Тип доступа (Allow/Deny):

Добавим новое правило к текущему списку:

Применить новые права к ветке реестра:

Проверьте, что новые в списке доступа к ветке реестра появилась новая группа пользователей.

Удаленный доступ к реестру с помощью PowerShell

PowerShell позволяет получить доступ к реестру удаленного компьютера. К удаленном компьютеру можно подключится через WinRM (Invoke-Command или Enter-PSSession). Чтобы получить значение параметра реестра на удаленном компьютере, выполните:

Invoke-Command –ComputerName srv-fs1 –ScriptBlock

Или вы можете использовать подключение к удаленному реестру (служба RemoteRegistry должна быть включена):

Итак, мы рассмотрели типовые примеры использования PowerShell для работы с системным реестром Windows. Как вы видите, ничего сложного. Возможности редактирования реестра Windows из PowerShell очень удобно использовать различных скриптах автоматизации.

Как подключиться к удаленному реестру в Windows 7 и 10

Если вы находитесь в среде малого бизнеса, это может стать действительно раздражающим, если вам придется выходить на каждый компьютер, который вам нужно починить. Вместо этого, если вы можете удаленно подключиться и исправить проблемы или изменить настройки, это делает вещи намного удобнее.

Хотя это не так часто, бывают случаи, когда вам может потребоваться подключиться к другому компьютеру, чтобы изменить, удалить или добавить ключи и значения реестра. Очевидно, что вы можете удаленно подключиться к компьютеру и сделать это, но если вы читаете эту статью, вы не идете по этому пути.

В этой статье я расскажу об удаленной службе реестра в Windows, которая позволяет напрямую подключаться к кустам реестра на другом компьютере с помощью regedit. Однако для того, чтобы это работало, есть несколько предпосылок.

Требования к удаленному реестру

Если вы надеетесь подключиться к удаленному компьютеру, к которому у вас нет доступа, вам не повезло. Чтобы использовать удаленный реестр, вам в основном необходим доступ администратора к обоим компьютерам. Итак, это в основном для удобства и не может быть использовано для взлома чужого реестра.

Есть несколько вещей, которые должны быть на месте, прежде чем удаленный реестр будет работать:

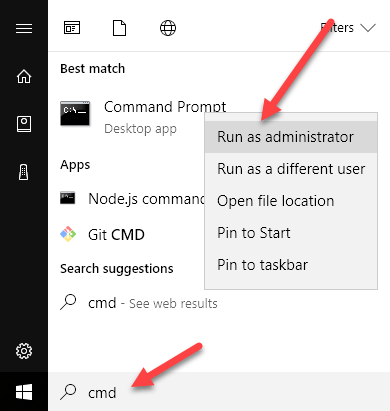

Первое требование легко выполнить. Просто добавьте пароль к своей учетной записи, если у него его еще нет. Второе требование можно исправить с помощью командной строки. Чтобы открыть командную строку администратора, нажмите «Пуск», введите cmd, щелкните правой кнопкой мыши на cmd и выберите «Запуск от имени администратора».

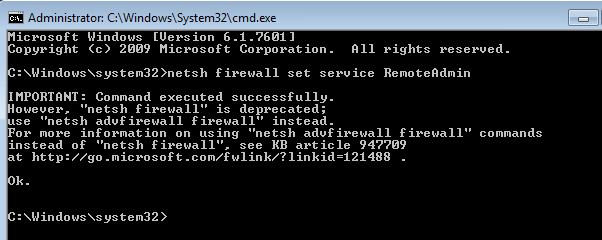

Теперь скопируйте и вставьте следующую команду в окно командной строки и нажмите Enter.

netsh firewall set service RemoteAdmin

Вы получите предупреждение о том, что команда выполнена успешно, но команда netsh firewall устарела. Вы получите это сообщение в Windows 7, Windows 8 или Windows 10. Это не проблема, если она успешно завершена. Обратите внимание, что вы должны выполнить эту команду на обеих машинах.

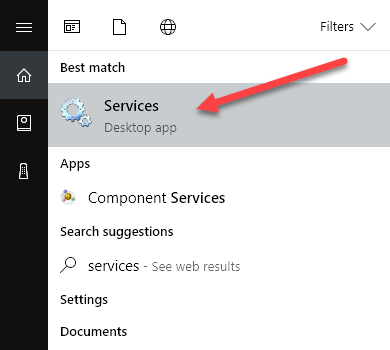

Для третьего требования вам нужно нажать «Пуск», ввести сервисы, а затем просто «Сервисы» с двумя значками шестеренок.

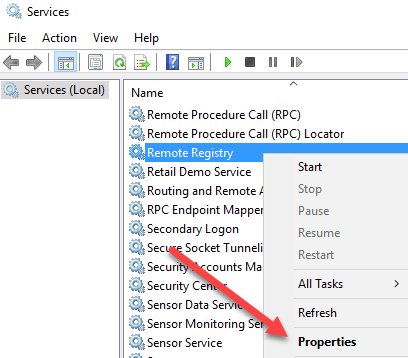

Прокрутите вниз, пока не увидите Удаленный реестр, и он не должен работать по умолчанию. В Windows 10 он по умолчанию будет отключен. В Windows 7 вы можете просто щелкнуть по нему правой кнопкой мыши и выбрать «Пуск». В Windows 10 сначала нужно щелкнуть правой кнопкой мыши и выбрать «Свойства».

В диалоговом окне свойств вам нужно изменить тип запуска на что-то отличное от Disabled. Если вам нужно сделать это только один раз, измените его на Manual. Если вам часто требуется доступ к удаленному реестру, выберите «Автоматически».

После выбора типа запуска нажмите кнопку «Применить», после чего кнопка «Пуск» больше не будет выделена серым цветом. Нажмите Пуск, чтобы запустить службу удаленного реестра. Опять же, это должно быть сделано на обеих машинах.

Подключиться к удаленному реестру Hive

После того, как вы выполнили все шаги, описанные выше, вы можете попытаться подключиться к удаленному реестру. Нажмите Пуск, введите regedit, чтобы открыть редактор реестра. Затем нажмите «Файл», а затем «Подключить сетевой реестр».

Здесь вам нужно будет ввести NETBIOS-имя компьютера, к которому вы хотите подключиться.

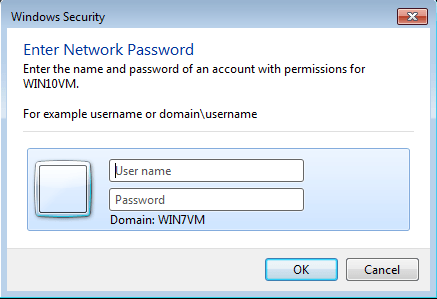

После того как вы введете имя и нажмете OK, вам будет предложено ввести имя пользователя и пароль для учетной записи администратора на удаленном компьютере.

Обратите внимание, что если вы подключаетесь к компьютеру с Windows 10 удаленно и он вошел в систему с использованием вашей учетной записи Microsoft, вам нужно как обычно ввести адрес электронной почты для имени пользователя и пароля. Надеемся, вам следует подключиться к реестру на удаленном компьютере. Если вы получаете какое-либо сообщение «Отказано в доступе», это означает, что вы, возможно, ввели неверные учетные данные.

Как видно из приведенного выше, я подключился к машине с Windows 7 с помощью удаленного реестра с моего компьютера с Windows 10. Вы увидите только HKEY_LOCAL_MACHINE и HKEY_USERS при подключении к удаленному реестру. Если у вас есть какие-либо вопросы или возникнут проблемы, оставьте комментарий, и я постараюсь помочь. Наслаждайтесь!