Как посмотреть ssl сертификат сайта

Добрый день уважаемые читатели, как я писал ранее, я планирую перевести свой ресурс pyatilistnik.org на защищенный протокол https, так как в плане SEO я лично вижу, что сайты с этим протоколом Google старается ставить выше при прочих равных, да и хочется, чтобы безопасность передачи данных была как можно надежнее. Когда я изучал опыт коллег, кто уже успел переехать, я заметил, что после обновления браузера Google Chrome до 56 версии и выше, пропала возможность, легко в один щелчок мыши, узнать, что за сертификат стоит и кем он выпущен. Я не знаю по какой причине они это убрали. Давайте я покажу, как же все таки можно посмотреть SSL сертификат сайта в Google Chrome 56 и выше.

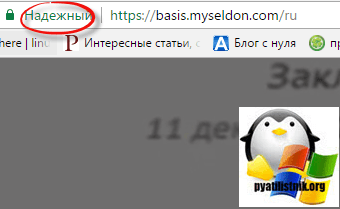

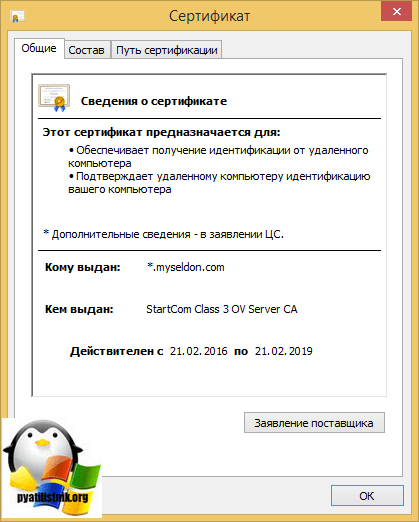

Рассказываю свою историю, не так давно у меня на почтовом сервере Zimbra истек сертификат, естественно мне было интересно, кто его выпустил, чтобы можно было его продлить. Раньше до 56 версии Google Chrome, если вы заходили на сайт у которого был ssl сертификат и вы видели статус надежный, то при нажатии на него у вас открывался состав сертификата и можно было сразу посмотреть, кто его выпустил и другие вещи.

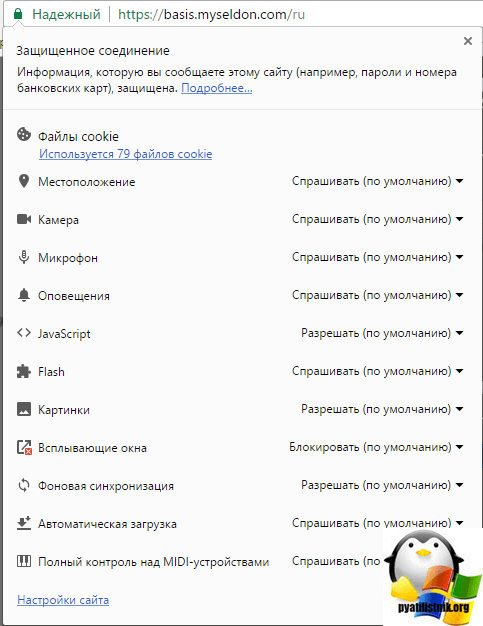

Начиная с версии 56, ситуация стала такой вот. У меня есть корпоративный сайт https://basis.myseldon.com/ru, как видите он на https протоколе, как видите статус с замком, так же присутствует, но вот при нажатии на него у вас уже не появляется сертификат, а выскакивает окно с файлами cookie и другим управлением сайта. Для чего это сделано мне не понятно, единственное, что тут есть это ссылка про защищенное соединение, отсыл на справку, в которой вам расскажут, что и как работает.

Для того, чтобы посмотреть информацию о SSL сертификате на нужно вам сайте, вам необходимо попасть в режим разработчика, для этого жмете клавишу F12. После этого у вас появится информация о сайте и его код. Переходите на вкладку Security, где можно нажать View certificate.

Все теперь видно всю информацию о сертификате. Кому интересно почитать более углубленно, о видах сертификатах и их применении, то вот вам очень хорошая статья.

Просмотр сертификата в Google Chrome 70 и выше

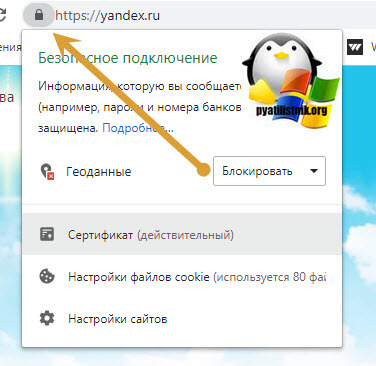

В предыдущих версия, непонятна логика разработчиков в плане запрятывания информации по сертификатам в браузере, логики я не вижу усложнять данный процесс. В итоге под большим количеством обращений и обсуждений, они вернули в привычное место, простой метод отображения SSL сертификата в браузере. Кликаете на иконку замочка и из сплывающего меню выбираете пункт «Сертификат (Действующий)»

В случае, когда сертификат не безопасный, будет выглядеть вот так

Как просмотреть SSL сертификат используя openssl

Рассмотрим как просмотреть SSL сертификат в консоли Linux сервера — этот способ универсален, поскольку далеко не все сертификаты сразу устанавливаются на Apache или Nginx.

Достаточно выполнить одну команду указав в ней имя файла

Certificate:

Data:

Version: 1 (0x0)

Serial Number:

df:d0:88:c4:0e:cd:bb:e9

Signature Algorithm: sha256WithRSAEncryption

Issuer: C=RU, ST=State, L=City, O=CompanyName, OU=IT, CN=example.com/emailAddress=test@example.com

Validity

Not Before: Dec 24 08:16:50 2017 GMT

Not After : Dec 24 08:16:50 2018 GMT

Subject: C=RU, ST=State, L=City, O=CompanyName, OU=IT, CN=example.com/emailAddress=test@example.com

Subject Public Key Info:

Public Key Algorithm: rsaEncryption

Public-Key: (1024 bit)

Modulus:

00:ce:14:1e:b9:63:c8:d3:80:bc:de:bc:0b:af:c4:

…

a1:b4:97:06:28:11:ac:1f:69

Exponent: 65537 (0x10001)

Signature Algorithm: sha256WithRSAEncryption

…

9e:75:e5:41:2b:b9:c4:36:79:08:4b:06:4e:f8:50:4b:86:aa:

cd:04

Чаще всего на практике возникает необходимость выяснить для какого имени выпущен сертификат — в данном случае это example.com, что явно видно из вывода.

Для демонстрации использовался самоподписанный сертификат, сгенерированный на сервере

Как проверить срок действия SSL-сертификата

SSL-сертификат безопасности — для сайта вещь нужная и полезная. Но, как и все полезные вещи, имеет свой срок годности: два года. Еще относительно недавно можно было встретить сертификаты, выданные на срок три, а то и пять лет. За последнее время требования CA/B Forum — регулирующего органа отрасли сертификации, — существенно ужесточились, и срок действия сертификата не превышает двух лет. Это мотивировано повышением требований по безопасности пользователей в интернете. Как для различных транзакций, так и для простого интернет-серфинга.

Если истек срок действия сертификата безопасности, то сертификат «переходит на темную сторону». А последствия этого весьма и весьма серьезны для владельцев сайтов.

Чем грозит истекший срок действия SSL-сертификата?

Самое первое, с чем столкнутся пользователи вашего ресурса, это предупреждения браузеров про отсутствие безопасного соединения. В последнее время отсутствие HTTPS соединения или некорректная его настройка (а просроченный SSL-серификат именно этим и является) рассматриваются как грубый сбой безопасности.

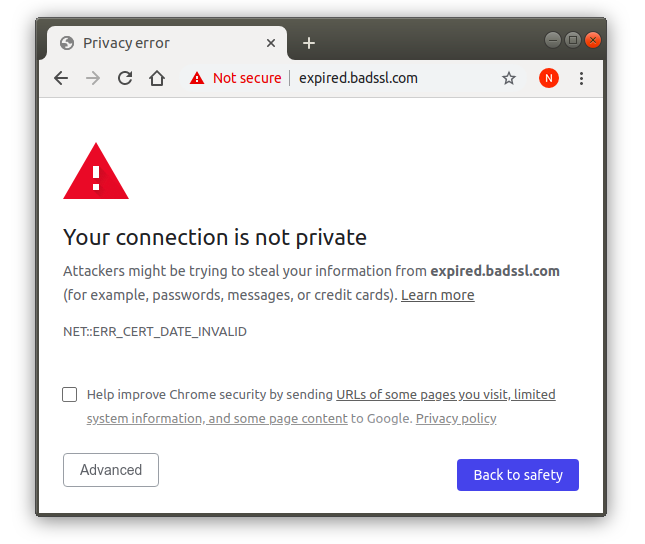

Браузер Chrome выдаст вот такую заставку и не пропустит пользователя дальше:

Согласитесь, не самое желанное предупреждение для пользователей.

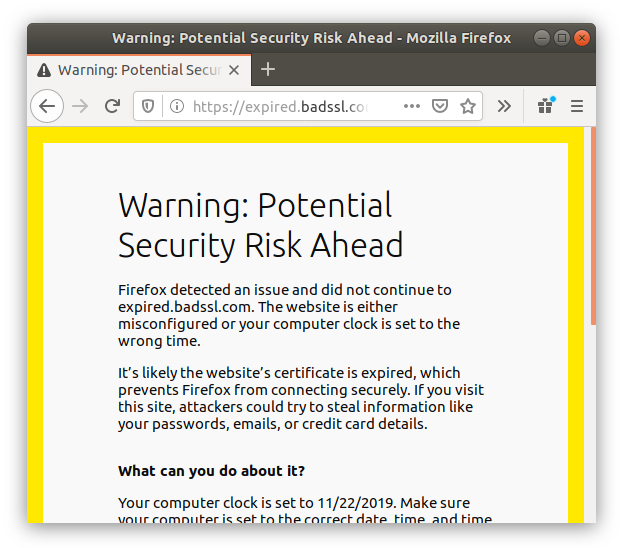

А у браузера Firefox заставка будет еще более мрачной:

Мало кто из пользователей начнет разбираться в серьезности таких предупреждений. Скорее всего, они просто не посетят ресурс.

Вторым существенным фактором станет реакция поисковых систем. Обнаружив изменение протокола соединения на незащищенный вариант, поисковики начнут понижать рейтинг сайта. И довольно скоро его можно будет найти только на «-надцатой» странице поиска, куда живые люди добираются крайне редко. И выльется все это в серьезное проседание посещаемости сайта.

Как следствие двух первых пунктов, на сайте упадет уровень продаж и/или конверсия рекламы.

Снимки экрана выше — это, по-сути, проверка SSL-соединения и тест SSL-сертификата на пригодность. Чтобы его выполнить, достаточно просто зайти в современном браузере на свой ресурс. Но это поверхностная проверка. Причем проверка пост-фактум, когда сбой уже произошел.

Как заранее проверить сертификат SSL, чтобы быть уверенным в его пригодности? Читаем дальше!

Файловая проверка SSL-сертификата сайта

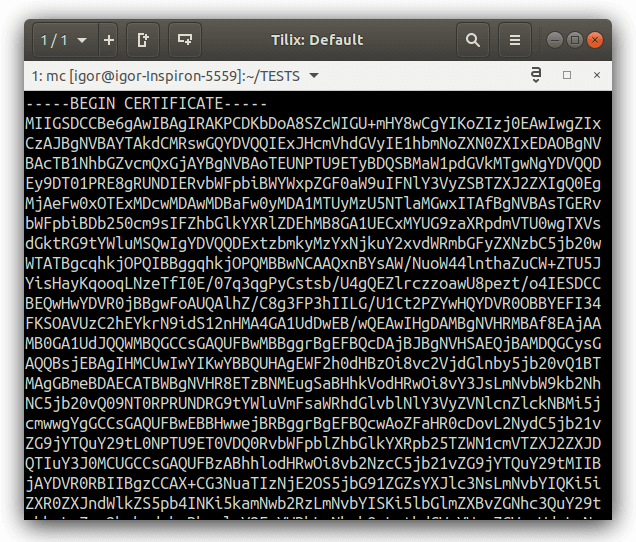

Сертификат сайта это всего лишь файл с текстовым наполнением. Первое, что приходит в голову, открыть файл и посмотреть его содержимое. Но не все так просто. Внутри файла вы увидите примерно следующее:

Даже если сталкивались с подобной кодировкой (base64), пытаться раскодировать не стоит — внутри закодирована бинарная структура, разбор которой потребует весьма нетривиальных усилий.

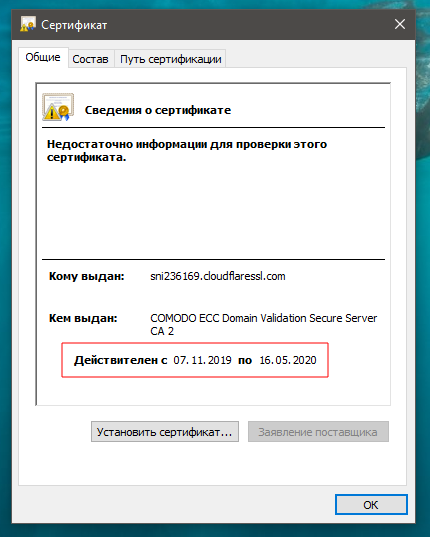

Решается эта задача весьма просто: обычным двойным кликом по файлу. CRT формат далеко не новое изобретение и многие операционные системы его поддерживают и позволяют просмотреть данные. Вот такой результат будет на MS Windows:

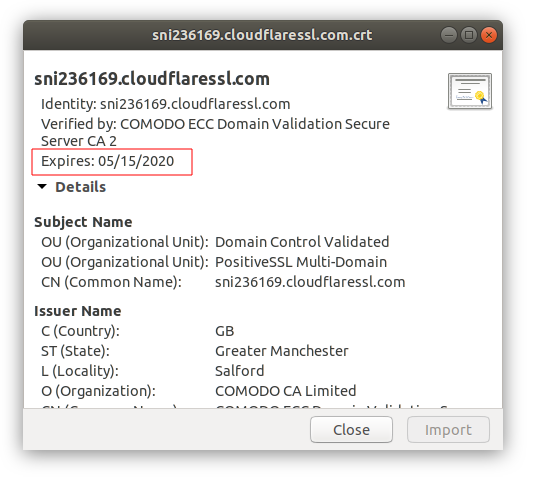

На Ubuntu Linux будет похожее окно с детализацией свойств сертификата:

Просмотр свойств сертификата в Ubuntu Linux

И в обоих случаях указана дата истечения срока годности. Но этот способ хорошо тогда, когда под рукой есть файл сертификата, который можно просмотреть. Если сертификат уже установлен на сайте и в виде файла его нет под рукой, то можно использовать другой способ.

Как проверить сертификат сайта онлайн

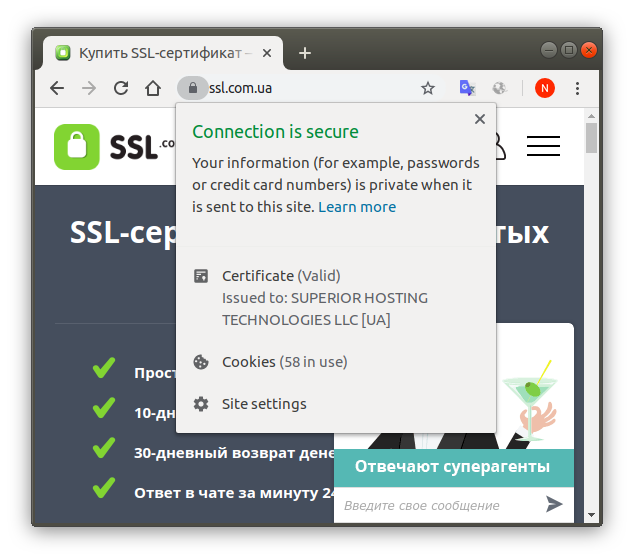

Проверка сертификата SSL на сайте — процедура еще более простая. Для этого воспользуемся браузером Chrome и зайдем на проверяемый ресурс. Нажатие на значок замка в адресной строке выдаст выпадающее меню, в котором фраза «Connection is secure» означает, что проверка SSL-соединения прошла успешно, а фраза «Certificate (valid)» свидетельствует о корректности самого сертификата:

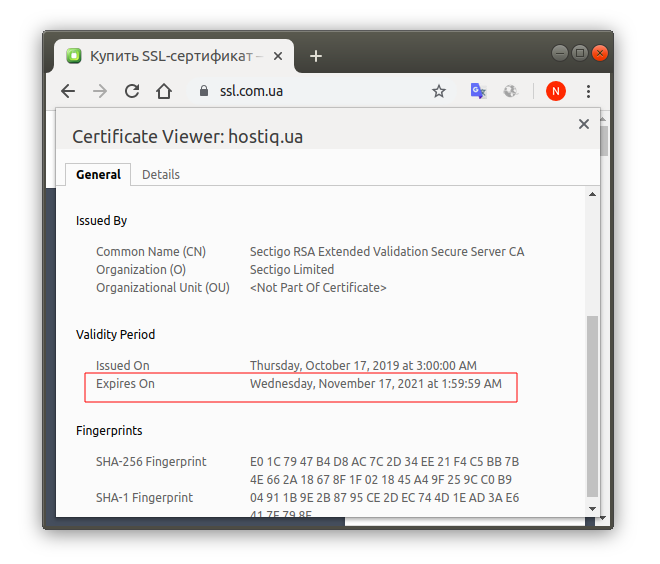

Чтобы узнать точную дату истечения срока сертификата, нужно нажать на пункт меню «Certificate (valid)» и в появившемся окне будет информация про срок годности:

Как проверить SSL-сертификат на сайте и его срок годности в браузере Chrome

На самом деле браузер скачивает файла сертификата с вашего ресурса и анализирует его.

Для проверки можно использовать и другие браузеры. Только в них оформление окошек проверки сертификата будет немного отличаться от Chrome.

Как обновить SSL-сертификат сайта

Кстати, хороший повод подумать про улучшение сертификата. Вы можете выбрать тип нового сертификата, который будет лучше соответствовать вашим целям: расширение онлайн-бизнеса, обеспечение повышенной безопасности для пользователей и т.д.

Как просмотреть содержимое ключей и сертификатов SSL

Просмотр содержимого ключей и сертификатов

Мы можем подробно изучить содержимое всех созданных в OpenSSL файлов, а также при необходимости конвертировать их в другие форматы.

В следующих командах используются тестовые файлы со следующими именами:

Обратите внимание на расширения файлов — они могут отличаться от тех, которые используются в других инструкциях. Например, вместо .key и .crt может использоваться расширение .pem. Расширение файла не имеет особого значения кроме как служить подсказкой пользователю, что именно находится в этом файле. Это же самое касается и имён файлов — вы можете выбирать любые имена.

Все эти файлы являются текстовыми:

Там мы увидим примерно следующее:

Если вам эти строки кажутся знакомыми на кодировку Base64, то вы совершенно правы — это она и есть. (Смотрите также «Как быстро узнать и преобразовать кодировку»).

Этот формат, называемый форматом PEM, расшифровывается как Privacy Enhanced Mail.

PEM — это текстовое представление реального двоичного ключа или сертификата в формате DER. Представляет собой двоичного формата DER в кодировке base64 и с дополнительными строками «——BEGIN PRIVATE KEY——», «——BEGIN CERTIFICATE——» и другими в начале файла и строками «——END PRIVATE KEY——», «——END CERTIFICATE——» в конце файла.

Мы можем хранить двоичную версию файла только с кодировкой DER, но наиболее распространенным способом является версия PEM.

Вы можете увидеть структуру приватного следующей командой:

Любой формат ключа на самом деле является контейнером для набора длинных чисел. Все остальные данные можно считать «шумом».

Закрытый ключ содержит: модуль (modulus), частный показатель (privateExponent), открытый показатель (publicExponent), простое число 1 (prime1), простое число 2 (prime2), показатель степени 1 (exponent1), показатель степени 2 (exponent2) и коэффициент (coefficient).

Открытый ключ содержит только модуль (modulus) и открытый показатель (publicExponent).

Вы можете из влечь из файла ключей публичный ключ:

По умолчанию выводится закрытый ключ: с опцией -pubout вместо него будет выведен открытый ключ. Эта опция устанавливается автоматически, если ввод является открытым ключом.

Следующая команда покажет информацию о публичном ключе:

По умолчанию из входного файла считывается закрытый ключ. Используемая в предыдущей команде опция -pubin делает так, что вместо приватного ключа читается открытый ключ.

Можно также добавить опцию -noout — с ней будет выведена та же самая информация, но не будет показана кодированная версия ключа.

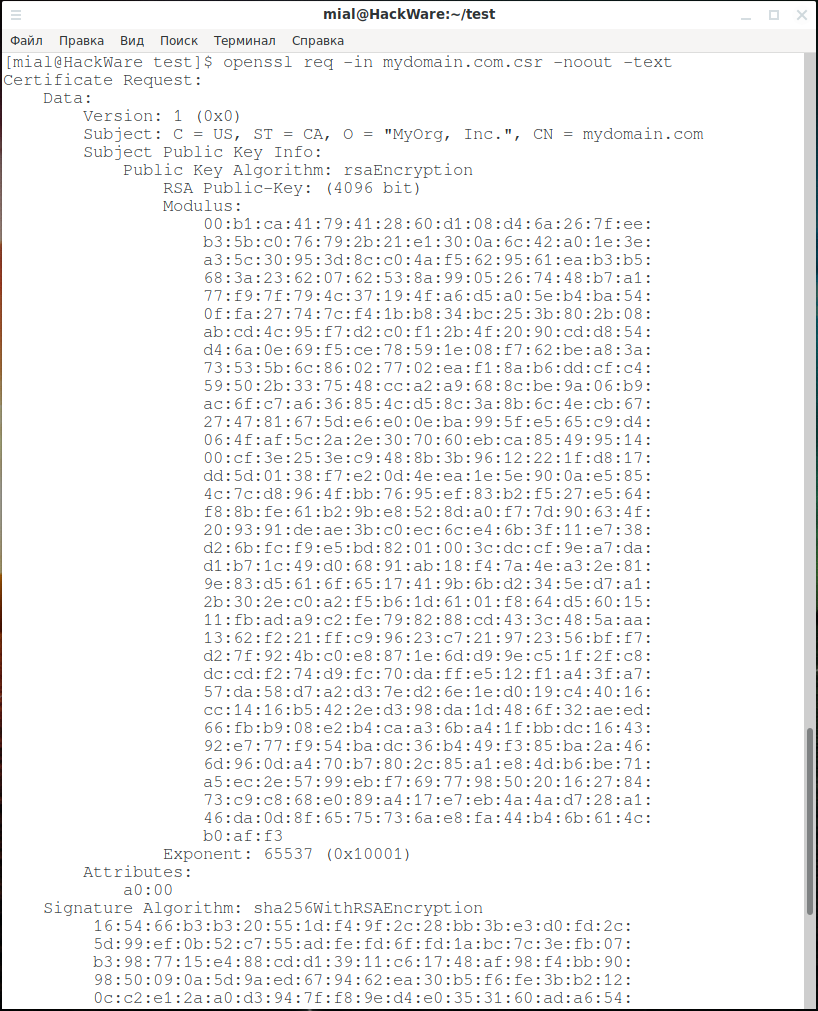

С такими же опциями, но уже используя команду req, можно изучить содержимое запроса на подпись сертификата:

При создании SSL сертификата мы создали две пары ключей (корневые и для домена), то есть это файлы rootCA.key и mydomain.com.key, но по своей технической сути они идентичны.

Что касается сертификатов, которых у нас тоже два (rootCA.crt и mydomain.com.crt), то по своей природе они не являются одинаковыми: корневой сертификат является самоподписанным, а сертификат домена подписан приватным корневым ключом.

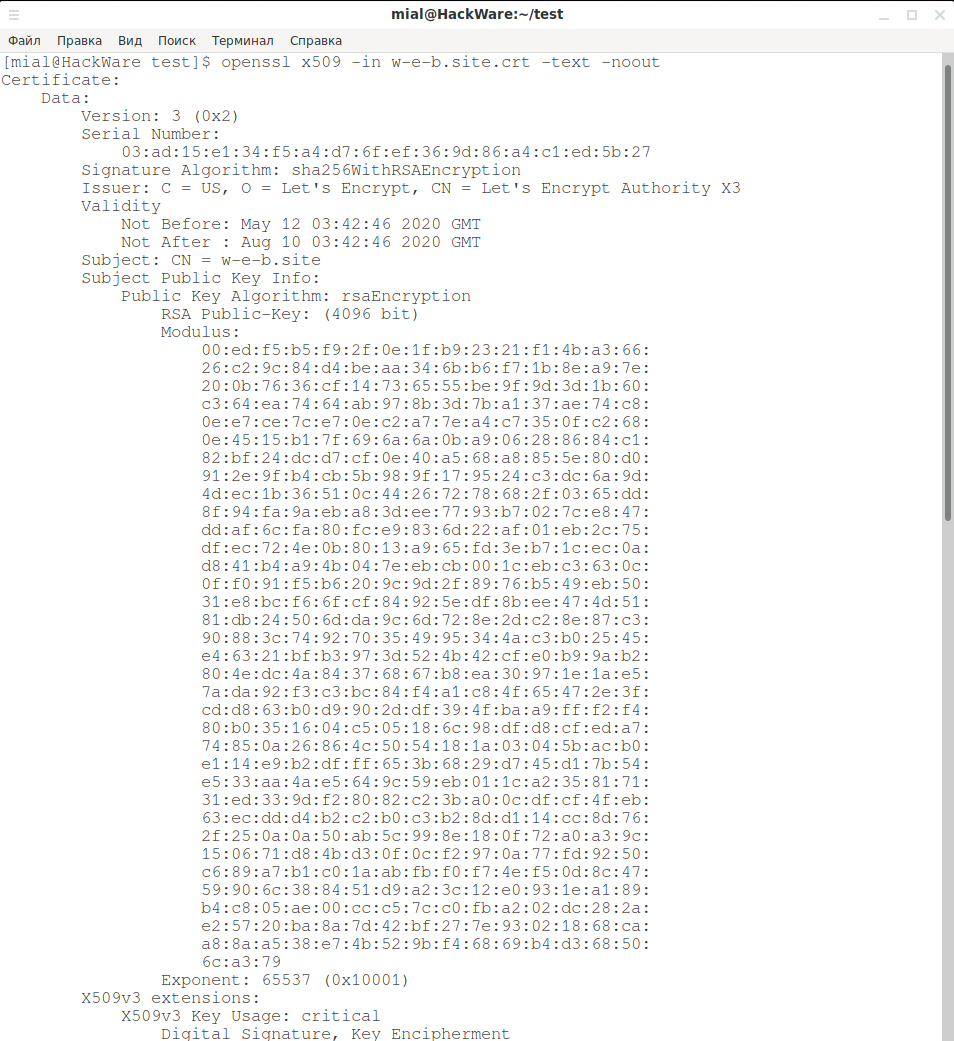

Информацию о содержимом сертификатов можно посмотреть командой x509 (остальные опции нам уже знакомы):

Самоподписанные сертификаты обычно содержат только самые основные данные сертификатов, как показано в предыдущем примере. Для сравнения, сертификаты, выданные общедоступными центрами сертификации, гораздо интереснее, поскольку они содержат ряд дополнительных полей (с помощью механизма расширений X.509).

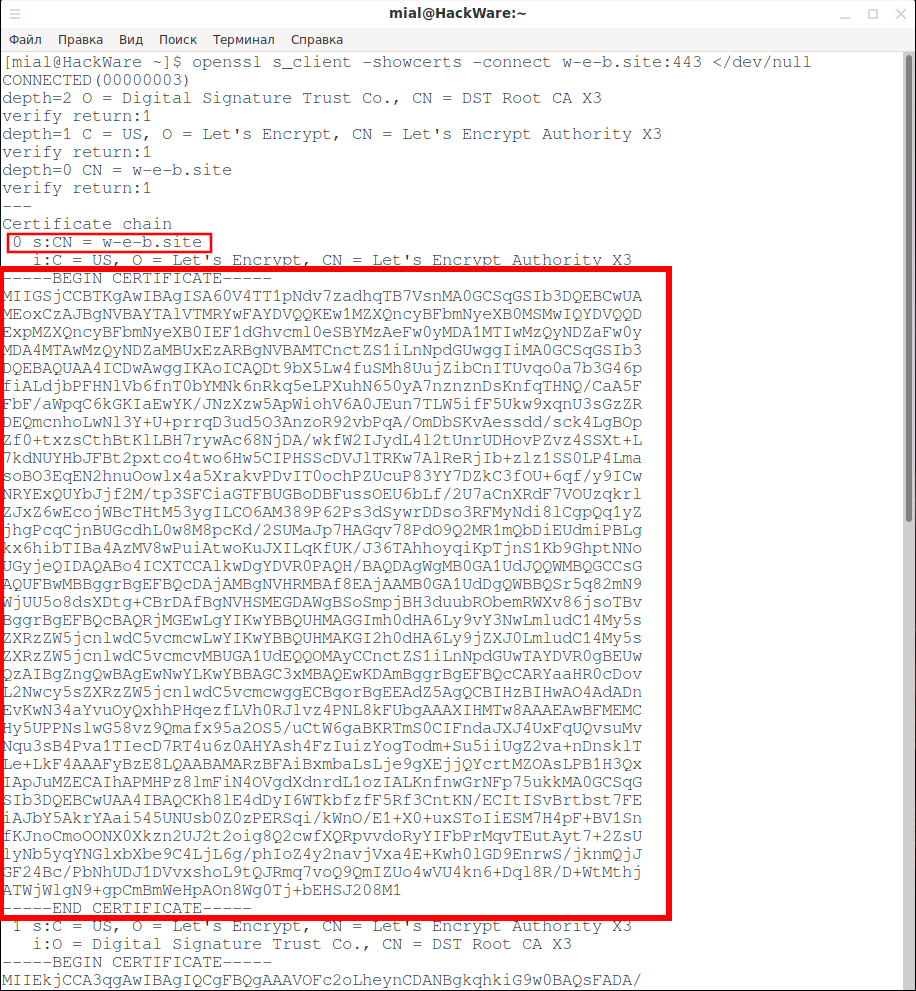

Сертификат (цепочку сертификатов) любого сайта вы можете получить следующей командой (замените w-e-b.site на интересующий вас сайт):

Вы увидите сертификаты (один или несколько), найдите по полю CN тот, который вас интересует, например, сертификат домена w-e-b.site:

И скопируйте содержимое начиная с ——BEGIN CERTIFICATE—— и заканчивая ——END CERTIFICATE——. Затем сохраните это в файл.

Вы также можете сохранить сертификат центра сертификации и изучить его:

К примеру, сертификат сайта w-e-b.site я сохранил в файл w-e-b.site.crt, для просмотра информации о нём:

Issuer указывает на организацию, которая выдала (подписала) сертификат:

Validity — срок действия сертификата:

Subject: CN — домен (IP адрес) для которого предназначен сертификат:

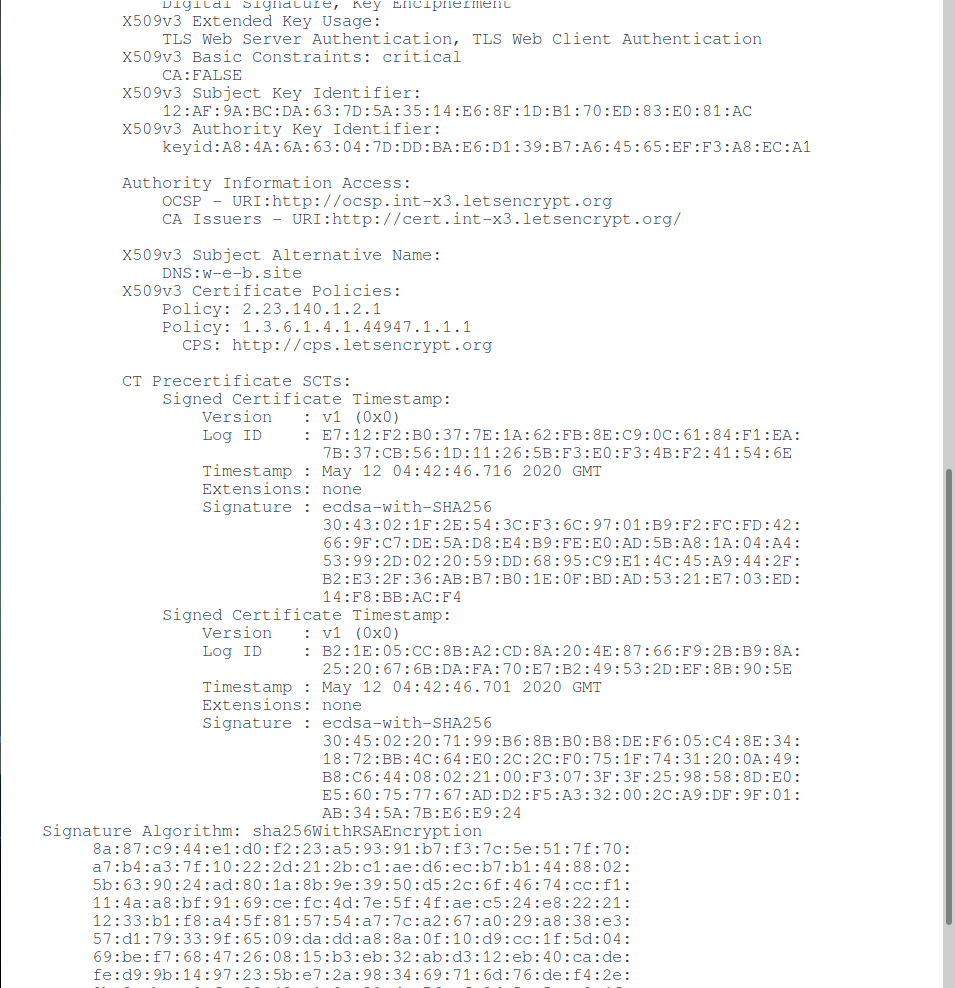

Поддомены в группе X509v3 extensions → X509v3 Subject Alternative Name (подробности чуть позже):

Теперь бегло рассмотрим расширения X.509.

Расширение Basic Constraints используется для маркировки сертификатов как принадлежащих ЦС, давая им возможность подписывать другие сертификаты. В сертификатах, отличных от CA, это расширение будет либо пропущено, либо будет установлено значение CA, равное FALSE. Это расширение является критическим, что означает, что все программные сертификаты должны понимать его значение.

Расширения Key Usage (KU) и Extended Key Usage (EKU) ограничивают возможности использования сертификата. Если эти расширения присутствуют, то разрешены только перечисленные варианты использования. Если расширения отсутствуют, ограничений на использование нет. То, что вы видите в этом примере, типично для сертификата веб-сервера, который, например, не позволяет подписывать код:

Расширение CRL Distribution Points перечисляет адреса, по которым можно найти информацию о списке отзыва сертификатов (CRL) ЦС. Эта информация важна в случаях, когда сертификаты необходимо отозвать. CRL — это подписанные CA списки отозванных сертификатов, публикуемые через регулярные промежутки времени (например, семь дней).

Примечание: возможно, вы заметили, что местоположение CRL не использует защищённый сервер, и вам может быть интересно, является ли ссылка небезопасной. Не является. Поскольку каждый CRL подписан центром сертификации, который его выпустил, браузеры могут проверить его целостность. В том же случае, если бы CRL были доступны по TLS (адрес включал бы в себя протокол HTTPS), то браузеры могут столкнуться с проблемой «курицы и яйца», в которой они хотят проверить статус отзыва сертификата, используемого сервером, доставляющим сам CRL!

Расширение Certificate Policies используется для указания политики, в соответствии с которой был выпущен сертификат. Например, именно здесь можно найти индикаторы расширенной проверки (EV). Индикаторы представлены в форме уникальных идентификаторов объектов (OID) и являются уникальными для выдающего ЦС. Кроме того, это расширение часто содержит один или несколько пунктов CPS, которые обычно являются веб-страницами или документами PDF.

Расширение Authority Information Access (AIA) обычно содержит две важные части информации. Во-первых, он перечисляет адрес ответчика CA OCSP, который можно использовать для проверки отзыва сертификатов в режиме реального времени. Расширение также может содержать ссылку, где находится сертификат эмитента (следующий сертификат в цепочке). В наши дни серверные сертификаты редко подписываются непосредственно доверенными корневыми сертификатами, а это означает, что пользователи должны включать в свою конфигурацию один или несколько промежуточных сертификатов. Ошибки легко сделать, и сертификаты будут признаны недействительными. Некоторые клиенты (например, Internet Explorer) будут использовать информацию, представленную в этом расширении для исправления неполной цепочки сертификатов, но многие клиенты этого не сделают.

Расширения Subject Key Identifier и Authority Key Identifier устанавливают уникальные идентификаторы ключа субъекта и ключа авторизации соответственно. Значение, указанное в расширении Authority Key Identifier сертификата, должно соответствовать значению, указанному в расширении Subject Key Identifier в выдающем сертификате. Эта информация очень полезна в процессе построения пути сертификации, когда клиент пытается найти все возможные пути от конечного (серверного) сертификата до доверенного корня. Центры сертификации часто используют один закрытый ключ с несколькими сертификатами, и это поле позволяет программному обеспечению надёжно определять, какой сертификат может быть сопоставлен с каким ключом. В реальном мире многие цепочки сертификатов, предоставляемые серверами, недействительны, но этот факт часто остаётся незамеченным, поскольку браузеры могут находить альтернативные пути доверия.

Наконец, расширение Subject Alternative Name используется для перечисления всех имен хостов, для которых действителен сертификат. Это расширение раньше было необязательным; если его нет, клиенты возвращаются к использованию информации, представленной в Common Name (CN), которое является частью поля «Subject». Если расширение присутствует, то содержимое поля CN игнорируется во время проверки.

Рассмотрим опции команды x509, которые позволяют извлечь разнообразную информацию из сертификатов.

Чтобы показать издателя сертификата используйте опцию -issuer:

Опция -fingerprint вычисляет и выводит дайджест DER-кодированной версии всего сертификата. Это обычно называют «отпечатком». Из-за характера дайджестов сообщений, отпечаток сертификата является уникальным для этого сертификата, и два сертификата с одинаковым отпечатком могут считаться одинаковыми. Для сертификатов обычно не нужно сверять сертификаты по отпечаткам, но это имеет смысл при использовании самоподписанных сертификатов (например, получении сертификата для VNC сессии, когда нет другого способа проверить, что сертификат не был подменён при пересылке). В этом случае можно сверить отпечаток сертификата, например, по телефону или электронной почте.

Для показа отпечатка сертификата:

Чтобы вывести сертификат в виде строки символов в стиле C — char, используйте опцию -C:

Чтобы вывести расширения сертификата в текстовой форме, используйте опцию -ext. Несколько расширений можно перечислить через запятую, например «subjectAltName,subjectKeyIdentifier«. Чтобы посмотреть весь список расширений:

Пример команды для вывода альтернативных имён в домене:

Пример информации об альтернативных именах домена:

Для вывода почтовых адресов, содержащихся в сертификате, используйте опцию -email. Адреса электронной почты могут отсутствовать в сертификате.

Для вывода адресов респондентов OCSP, если они присутствуют в сертификате, укажите опцию -ocsp_uri:

Для показа дат из сертификата имеются следующие опции:

Для вывода имени subject укажите опцию -subject:

Пример вывода имени subject сертификата в форме схемы на терминале, поддерживающем UTF8:

Опция -serial выводит серийный номер:

Чтобы извлечь публичный ключ из сертификата используйте опцию -pubkey:

Для глубокого понимания OpenSSL смотрите также полное руководство: «OpenSSL: принципы работы, создание сертификатов, аудит».

Проверка файлов SSL сертификата

По завершении процесса приобретения сертификата, вы получите два файла. Файл сертификата, и файл приватного ключа. Оба файла обязательно нужно сохранить и не потерять, в противном случае, нужно будет перевыпускать (не покупать, а именно перевыпускать) сертификат, это займёт время.

Однако, когда файлы уже есть, как проверить те ли это файлы, и будет ли работать сертификат.

Для проверки файлов, мы воспользуемся удобным сервисом и в данной статье рассмотрим:

Проверка файлов перед началом

Обратите внимание!

У вас уже должны быть файлы SSL сертификата, а именно два файла (файл сертификата и файл приватного ключа).

1) Файл сертификата, это обычный текстовый файл. Если его открыть текстовым редактором (например блокнотом), то файл сертификата должен выглядеть вот так (рис. A1).

Рисунок A1.

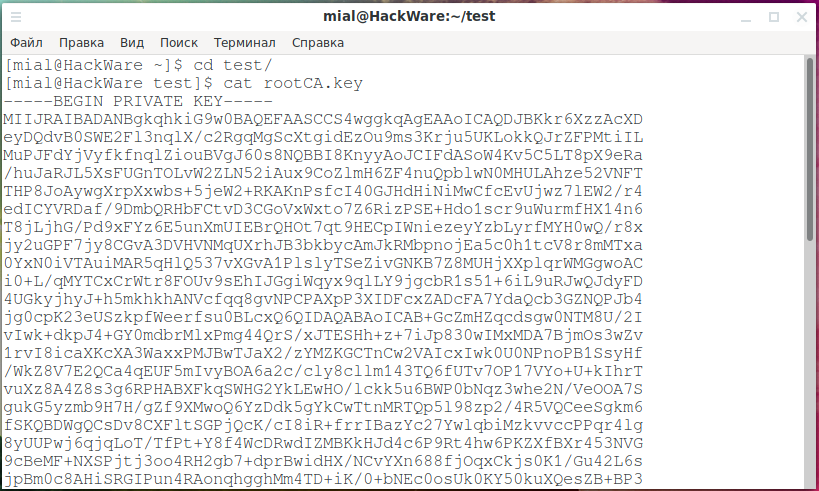

2) Файл ключа, это обычный текстовый файл. Если его так же открыть текстовым редактором (блокнотом), то файл ключа должен выглядеть вот так (рис. A2).

Рисунок A2.

Если файлы похожи на те что показаны на картинке, значит всё хорошо. Можно приступить к проверки на стороне сервиса.

после этого начнётся автоматическая проверка файла и внизу будут показаны данные расшифровки (рис. А3).

Рисунок A3.

Интересны следующие поля:

Если все данные отмечены зелёным значком, и сами данные не вызывают у вас вопросов, значит всё хорошо.

В графе «What to Check» оставляем выбранный вариант «Check if a Certificate and a Private Key match«

Рисунок 1.

После этого начнётся автоматическая проверка соответствия файлов.

Если всё хорошо, везде будут стоять зелёные галочки, символизирующие что проверка прошла успешно.

Можно воспользоваться вторым сервисом, так же, для проверки файлов.

Рисунок 2.

Затем нажимаем на кнопку «Match», после этого начнётся автоматическая проверка соответствия файлов.

Если всё хорошо, вверху страницы будет показано зелёное сообщение, символизирующие что проверка прошла успешно.