Какие порты использует TeamViewer

Часто задаваемые вопросы об использовании программы TeamViewer (часть 1)

TeamViewer – это простое функциональное ПО, которое используется для внешнего управления над удаленными устройствами. Программа весьма востребована, как для малого и среднего бизнеса, так и для крупных корпораций. Благодаря своей функциональности TeamViewer используется для множества бизнес-задач.

Несмотря на лаконичность интерфейса у пользователей часто возникают вопросы по поводу корректного использования программы. SoftMagazin рекомендует TeamViewer 11 купить лицензию, чтобы убедиться, что программа проста в использовании и не требует особых навыков. Ниже приведены ответы на наиболее часто задаваемые вопросы по использованию TeamViewer.

Как узнать >

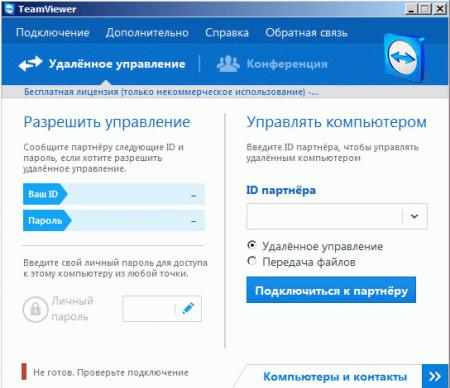

После установки и активации лицензии на обоих устройствах, можно подключаться при помощи TeamViewer для удаленного доступа. На компьютерах, либо телефонах/планшетах должно быть запущено ПО. Если вам необходим ID, чтобы подключиться к удаленному устройству, нужно чтобы партнер предоставил его вам.

Для этого, он должен включить TeamViewer и скопировать ID из диалогового окна программы. ID будет расположен в левой верхней части диалогового окна. Под ним указан пароль, который необходим, чтобы удаленное подключение произошло. Если во время соединения пароль не срабатывает, его можно сменить, нажав в меню «Создать новый случайный пароль».

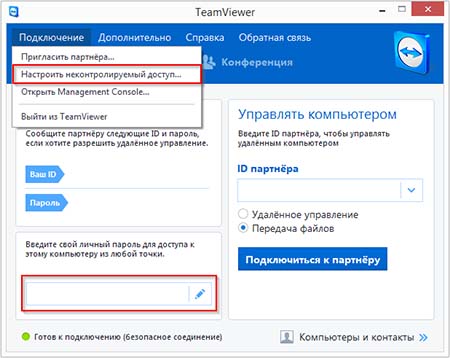

Как настроить неконтролируемый доступ TeamViewer

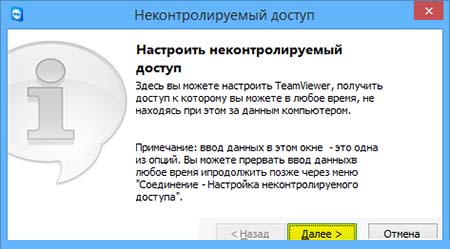

Чтобы быстро осуществлять удаленный доступ, не вводя при этом каждый раз пароль и ID компьютера, можно использовать функцию постоянного доступа. В особенности это актуально, если под вашим контролем находятся несколько устройств, к которым вы осуществляете регулярное подключение. Для того, чтобы настроить данную опцию, следует создать учетную запись, если у вас ее нет.

В окне «Компьютеры и контакты» необходимо нажать кнопку «Зарегистрироваться». Регистрация будет на сайте TeamViewer, после чего можно будет добавлять нужные вам устройства в список ПК с постоянным доступом. На панели инструментов выберите вкладку «Подключение» и кликните строку «Настроить неконтролируемый доступ». Для каждого компьютера нужно будет задать имя и пароль для доступа к нему. В любой момент можно найти необходимое устройство во вкладке «Мои компьютеры».

Как в TeamViewer сделать постоянный пароль

Постоянный пароль необходим, чтобы каждый раз компьютер не запрашивал пароль и ID удаленного устройства для осуществления доступа. Установка постоянного пароля описывается в предыдущем пункте и означает фактически настройку неконтролируемого доступа к компьютеру. Так как при подключении не требуется согласие владельца ПК на соединение, ваш компьютер подключится к удаленному, как только вы введете свой постоянный пароль.

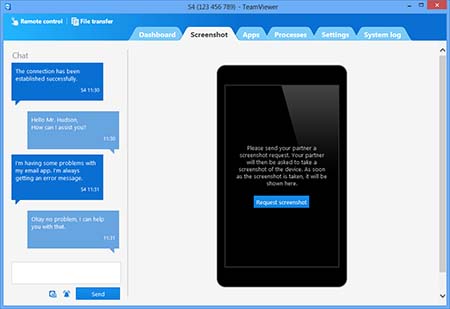

TeamViewer QuickSupport: как пользоваться

TeamViewer QuickSupport представляет собой отдельный модуль, который можно устанавливать, как на компьютеры, так и на мобильные устройства под управлением Android, iOS и других. QuickSupport – это файл, и для его запуска не требуется установка ПО.

Модуль удобно инсталлировать, для этого не требуются права администратора. Его часто устанавливают для осуществления техподдержки. TeamViewer QuickSupport может принимать входящее подключение, однако сам не может осуществлять удаленный доступ. Чтобы воспользоваться модулем, запустите файл и сообщите ID и пароль, который отобразится в диалоговом окне.

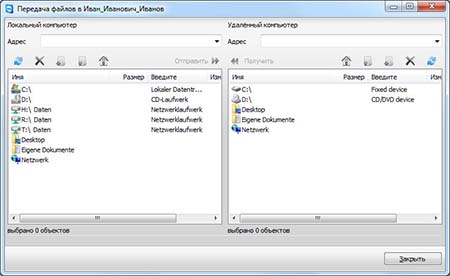

Как через TeamViewer передавать файлы

Для передачи файлов через программу нужно подключиться стандартным способом к устройству. Необходимо ввести ID пользователя, после чего выбрать опцию «Передача файлов». Перед вами откроется окно, в котором следует ввести пароль удаленного ПК. Окно передачи фалов представляет собой лаконичный файловый менеджер, с помощью которого можно осуществлять передачу данных.

Вы можете не только отправить нужные файлы пользователю, но и скопировать с его устройства необходимую вам информацию. Передать файлы можно при помощи кнопки «Отправить», либо просто перетащив файлы и папки. Передачу данных можно остановить, также можно создавать и удалять папки и файлы на компьютере партнера.

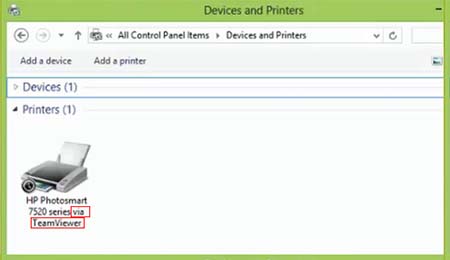

Как печатать через TeamViewer 11

Благодаря опции удаленная печать вы можете распечатать файлы, которые находятся на удаленном устройстве. При этом нет необходимости предварительно передавать файлы, так как устройство может подключаться к тем же принтерам, что и ваш ПК. Обратите внимание, что печать файлов возможна только при подключении ПК с ОС Windows на Windows.

В меню нажмите на вкладку «Файлы и Дополнительные возможности», после чего активируйте удаленную печать. В окне «Удаленная печать TeamViewer» нажмите кнопку «Продолжить». Если вы осуществляете печать в первый раз, в момент активации на удаленное устройство будет установлен драйвер. Выделив необходимые файлы на удаленном ПК и нажав «Печать», выберите принтер для печати. Название принтера должно заканчиваться на via TeamViewer.

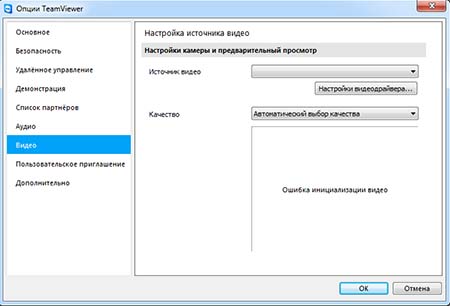

TeamViewer: как пользоваться видео

Используя TeamViewer, можно не только управлять компьютером и передавать файлы. В программе реализована возможность передавать видео, которое отображается на удаленном компьютере. Также есть опция, при помощи которой можно общаться с партнёром при помощи веб-камеры.

Чтобы передавать видео с удаленного компьютера не требуется дополнительных действий. Когда на устройстве будет воспроизводится видео, ваш компьютер автоматически распознает движение кадров и начнет передачу видеоданных. Звук при этом также будет воспроизводиться. Чтобы начать видеосеанс с пользователем в окне удаленного управления нужно выбрать вкладку «Аудио-Видео». Откроется окно веб-камеры, чтобы начать сеанс выберите функцию «Начать передачу моего видео».

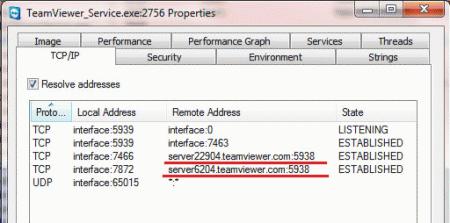

Какие порты использует TeamViewer

Для работы TeamViewer не требуется специальная настройка брандмауэра, так как при наличии Интернета он будет полноценно подключаться к устройствам.

Используется порт 80, порт 443 также возможен. Помимо этого, возможно использование порта 5938 TCP, который необходим для мобильного соединения. Как правило, через этот порт трафик проходит без проблем.

Как посмотреть историю подключений TeamViewer

История подключений в программе часто необходима при осуществлении техподдержки через TeamViewer. Лог подключений содержит всю информацию о подключениях и связанных с ПО проблемах. В зависимости от типа операционной системы, историю подключений можно найти на отдельном файле.

В ОС Windows полной версии программы, нужно в меню выбрать вкладку «Дополнительно», а затем «Открыть лог-файл». Откроется папка, содержащая протокол событий. В модуле QuickSupport необходимо нажать на иконку инструментов в правом верхнем углу. Затем кликнуть «Открыть лог-файл». В Linux протокол подключений сохраняется в виде архива ZIP. В командной строке необходимо ввести команду «teamviewer –ziplog».

Записки IT специалиста

Технический блог специалистов ООО”Интерфейс”

Админу на заметку – 11. Как заблокировать TeamViewer.

Как пишут сами разработчики:

Вам не нужно беспокоиться о брандмауэрах, заблокированных портах или маршрутизации NAT — TeamViewer всегда установит подключение к удалённому компьютеру.

С одной стороны это хорошо, вы можете всегда оказать удаленную поддержку сотрудникам или клиентам, где бы они не находились. Плюс простота применения программы – достаточно просто запустить ее и продиктовать ID и пароль.

С другой стороны открывает широкие возможности по неконтролируемому доступу третьих лиц в корпоративную сеть. Причем сами сотрудники редко задумываются об этом аспекте, легко предоставляя доступ в сеть и на машины содержащие важную информацию и персональные данные третьим лицам. Это могут быть как сотрудники техподдержки банков и различных систем электронной сдачи отчетности, так и вообще непонятные лица, типа “знакомых программистов”, родственников и т.п.

Поэтому озабоченность администраторов прекрасно можно понять. Новые технологии и удобство – это хорошо, но когда периметр сети практически перестает существовать – это гораздо хуже. А в данном случае лучше перебдеть, чем недобдеть, поэтому вполне логичным выглядит полный запрет на использование TeamViewer и аналогичных программ в сети предприятия.

Но не все так просто. TeamViewer полностью оправдывает приведенную выше цитату, если проанализировать его сетевую активность, то окажется, что заблокировать его не так то простою. Нет возможности установить один тип соединенения, программа попробует другой. Ну прямо как в поговорке: ты его в дверь, а он в окно.

В сети описывается несколько методов блокирования TeamViewer, основанных на запрете доступа к используемым им IP-адресам. Но это не дает 100% гарантии, во первых эти адреса еще нужно вычислить, во вторых они могут со временем поменяться, отслеживать такие изменения у обычного администратора нет ни времени, ни возможности.

Что же делать? Попробуем посмотреть на вопрос с другой стороны. Мы не можем заблокировать какой-то определенный порт, так как кроме своих портов программа умеет использовать общедоступные HTTP/HTTPS соединения, в т.ч. и через прокси. Также мы не можем заблокировать и какой либо сетевой адрес или блок адресов, точнее их то мы блокировать можем, только нет никаких гарантий, что этот список будет включать все используемые программой адреса и не изменится в будущем.

Но есть одна особенность. Если мы проанализируем сетевую актвность программы, то можем заметить, что она обязательно устанавливает соединения с хостами типа servernnnn.teamviewer.com

Windows Server

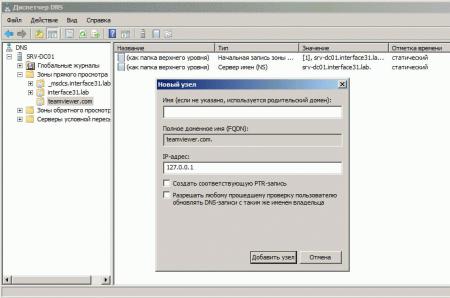

Если вы используете Windows Server, то с большой долей вероятности будете использовать роль DNS-сервера в этом качестве. Для реализации задуманного откроем оснастку и создадим в ней новую зону teamviewer.com. В этой зоне создадим А-запись с пустым именем указывающую на адрес 127.0.0.1

Ubuntu Server

В предлагаемых нами решениях используется легкий кэширующий DNS-сервер dnsmasq, поэтому откроем его конфигурационный файл /etc/dnsmasq.conf и добавим туда следующую строку:

Следует отметить, что данные изменения коснуться только вновь устанавливаемых соединений, если TeamViewer на момент их применения был запущен – он продолжит нормально работать. Поэтому после внесения изменений есть смысл кратковременно разорвать интернет сессию.

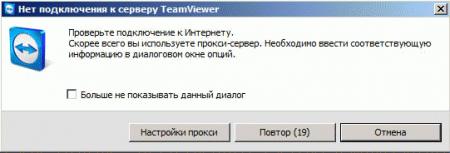

Теперь при попытке подключения мы увидим следующую картину

Обойти установленные нами ограничения можно заменив системные настройки DNS на один из публичных адресов, но это легко решается запретом запросов на 53 порт из локальной сети.

Теоретически пользователи могут использовать публичный прокси, но это действие лежит за рамками знаний и умений большинства из них, и выявление такого факта как правило требует пристально внимания к данному сотруднику и его действиям.

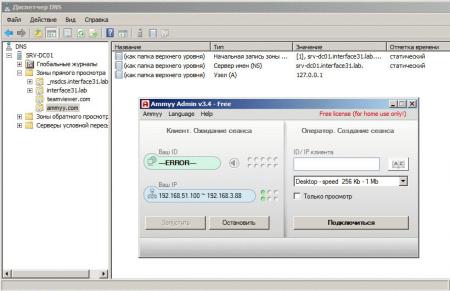

Данный способ также подходит для блокировки другого аналогичного ПО, например Ammyy Admin.

Community

This article applies to all users in all licenses.

TeamViewer is designed to connect easily to remote computers without any special firewall configurations being necessary. In the vast majority of cases, TeamViewer will always work if surfing on the internet is possible. TeamViewer makes outbound connections to the internet, which are usually not blocked by firewalls.

However, in some situations, for example in a corporate environment with strict security policies, a firewall might be set up to block all unknown outbound connections, and in this case you will need to configure the firewall to allow TeamViewer to connect out through it.

TeamViewer’s Ports

These are the ports which TeamViewer needs to use:

TCP/UDP Port 5938

TeamViewer prefers to make outbound TCP and UDP connections over port 5938 – this is the primary port it uses, and TeamViewer performs best using this port. Your firewall should allow this at a minimum.

TCP Port 443

However, our mobile apps running on Android, iOS and Windows Mobile don’t use port 443.

Note : port 443 is also used by our custom modules which are created in the Management Console. If you’re deploying a custom module, eg. through Group Policy, then you need to ensure that port 443 is open on the computers to which you’re deploying. Port 443 is also used for a few other things, including TeamViewer update checks.

TCP Port 80

Our mobile apps running on Android and Windows Mobile don’t use port 80. However, our iOS apps can use port 80 if necessary.

Android and Windows Mobile

Our mobile apps running on Android and Windows Mobile can only connect out over port 5938. If the TeamViewer app on your mobile device won’t connect and tells you to “check your internet connection”, it’s probably because this port is being blocked by your mobile data provider or your WiFi router/firewall.

Destination IP addresses

Having said that, from a security point-of-view this should not really be necessary – TeamViewer only ever initiates outgoing data connections through a firewall, so it is sufficient to simply block all incoming connections on your firewall and only allow outgoing connections over port 5938, regardless of the destination IP address.

Teamviewer, powershell и циска

Поставили мне тут задачку прикрыть доступ посредством софтины Teamviewer к нашей сети извне. Предыстория вопроса немного грустная – исторически сложилось, что таким образом программер-подрядчик удалённо подключался к серверу с базами 1С. Да, всё неправильно и сложно, и попытки что-то изменить как технически, так и организационно, натыкались на противодействие бухгалтерии. Но речь не об этом, а о блокировке этого самого Teamviewer’а.

Первым делом я, конечно, полез в поиск. Нашел пару десятков топиков с обсуждением данного вопроса, посмотрел, как народ блочит эту софтину с переменным успехом. Проблема в том, что серверов, к которым она коннектится, ну очень уж много, пропустить что-то легко, и в комментах к спискам найденных диапазонов люди часто жаловались, что у них это решение не работает.

Ну что ж, ставим рядом два компа, устанавливаем на них Teamviewer’ские программулины – чтобы вживую сразу видеть, получается или нет.

Блокировка порта tcp 5938, судя по комментам, давно уже не работает, с выпуска прошлой версии. На всякий случай сделал, конечно, правило на блокировку входящих-выходящих по этому порту, а также по найденному где-то tcp 9997. Мгновенного эффекта не случилось, но счётчик на циске зафиксировал срабатывания. Ну, пусть будет.

Дальше я начал шерстить все найденные товарищами диапазоны. Где-то на пятом прочитанном топике и четвертом добавленном десятке диапазонов была зафиксирована надёжная блокировка, после нескольких попыток софтина рапортует о невозможности подключения. Ура! Первичная цель достигнута, но хочется большего. Восемьдесят, девяносто, или даже девяносто пять процентов – недостаточная надёжность.

Решил заняться этой проблемой поглубже. Для начала, хотелось понять, как можно составить более полный список Teamviewer’ских хостов. В принципе, товарищами на форумах высказывалась идея о том, что нужно блокировать сервера вида serverN.teamviewer.com, где N – числа. Но, во-первых, я пока не разобрался, как сделать _отключаемую_ блокировку по имени хоста средствами циски, а во-вторых, блокировка “голых” IP в любом случае будет очень полезна в качестве дополнительной защиты.

Возникла простая идея – перебрать в цикле все имена и отресолвить их в IP. Я большой поклонник командной строки, поэтому сначала поискал подходы к тому, чтобы решить задачу с помощью батника. Прикинул – да, в принципе, можно парсить вывод nslookup, но как-то это коряво будет. А что если через Powershell?

Текст скрипта (Powershell v2):

Отдельные моменты по этому скрипту:

В качестве промежуточного итога: Powershell жутко удобен для таких вот специфических админских задачек

(Как получившиеся подсети, числом около двухсот, попали в циску – предмет для отдельного топика, а то и так получается многобукв. Планирую доработать этот процесс)

Результаты – шесть с половиной сотен полученных адресов, надёжное решение задачи и +5 к навыку “администрирование” 🙂

Как работает Team Viewer

В текущей экономической ситуации мы все чаще обращаемся к средствам удаленного управления для доступа к рабочему месту сотрудника или заказчика. Еще не так давно, при словах «удаленный доступ» и «проброс портов» системные администраторы заметно грустнели. Сейчас уже не нужно искать совместимые продукты для подключения разных типов операционных систем, достаточно поставить Team Viewer (TV), элементарно запустить его, можно даже не устанавливать. Более того, в TV – можно еще и позвонить, увидеть собеседника, услышать его удивленный голос и вот ты уже «возишь» мышкой по чужому рабочему столу. Но как же он все-таки работает? Какие подводные камни тут могут грозить сисадминам? В статье я хочу рассмотреть принцип работы этого популярнейшего ПО, а также сравнить с аналогами – Anydesk, Ammyy Admin, Radmin, Google remote desktop, Dameware и Lite Manager.

Что мы знаем о Team Viewer

О NAT

Думаю, на Хабре много говорить про NAT излишне. Кратко – механизм транслирует локальные IP-адреса сетей во внешние публичные и маршрутизируемые в интернете и наоборот. Работает на границе сети.

Однако, говоря о TV, важно вспомнить основы и кратко пересказать RFC-классификацию сетей NAT для понимания возможных вариантов установки соединения:

О базовых принципах работы TV

Team Viewer – это одновременно и сервер, и клиент. Приложение TV использует сервера-посредники в интернете для keep-alive подключения. Тип VP-подключения выбирается и устанавливается TV самостоятельно.

Разработчики не раскрывают точный алгоритм, однако, по анализу лога в целом варианты такие:

Чем мы рискуем

Несмотря на огромное упрощение задач подключения, недостатки таких систем управления напрямую вытекают из их достоинств:

У TV есть версии quick support-поддержки, которые не требуют ни установки, ни прав администратора и стартуют даже с флешки. Достаточно передать человеку линк-ссылку на программу. Такую версию можно сгенерировать с заранее известным паролем и, хотя есть лимит на разовый сеанс в 5 минут, этого вполне достаточно, чтобы закрепиться и захватить контроль над ОС, либо получить секретные данные.

TV дал мощный толчок к развитию программ удаленного доступа и управления. Существуют десятки альтернатив – среди известных в нашей стране Anydesk, Ammyy Admin, Radmin, Google remote desktop, Dameware, Lite Manager. Хотя пандемия 2020 спровоцировала невероятное увеличение спроса, не все вендоры выросли так же значительно как TV, чтобы успеть озаботится проблемами безопасности.

Ammyy Admin. В 2016 году печально известен тем, что пережил атаку на свой сайт, в результате которой официальный дистрибутив ставился вместе с трояном Lurk. Хотя проблема давно исправлена, это помешало популярности продукта.

Anydesk. Нашумевший продукт и в России, и в мире, благодаря сфере около-банковского мошенничества и трейдинга. Известен случай обмана клиентов (фрода) в Reserve Bank of India в 2019. Anydesk предлагали поставить под видом чата для решения проблем. В 2018 неофициально модифицированные, замаскированные сборки Anydesk, используемые для киберпреступлений добавлены японцами из Trend Micro в качестве сигнатур вирусного ПО. С тех пор в разных антивирусах ПО может срабатывать как вирусное. По сути, Anydesk имеет даже технологические преимущества перед TV в виде более производительного видеокодека DeskRT, сжимающего трафик и выдающего 60 кадров/c против 30, а также более либеральную лицензию.

Chrome OS desktop – работает прямо из браузера, который к тому же можно запустить из виртуальной машины или контейнера. В качестве примера можно привести Google Chrome remote desktop в изолированной среде (технология application guard) для браузера Windows 10 Edge. При этом у приложения нет ни связи с основной ОС, ни доступа к дискам или буферу обмена, при закрытии окна контейнер полностью уничтожается.

Chrome OS desktop бесплатен и этим все сказано. Однако вы не сможете управлять мобильным устройством с ПК, равно как и настраивать телефон с телефона. В этом плане Chrome OS desktop значительно уступает TV.

Антивирусы по-прежнему классифицируют данные программы как riskware – потенциально опасные для предоставления удаленного доступа. Сообщество ИБ характеризует отдельную категорию преступников – technical support-скамеров. Это жулики, прикидывающиеся легитимной удаленной поддержкой крупных корпораций. Базовая схема строится на холодных звонках и социальной инженерии c целью добиться установки TV или аналога, далее их подходы изобретательны:

Самые действенные меры защиты подключений со стороны Team Viewer

Несмотря на меры по защите предприятий, для администраторов такие средства управления как TV – это потеря контроля и огромная головная боль. Наряду с бронированными воротами шлюзов корпоративной безопасности, с авторизацией и контролем удаленных пользователей, они получают постоянно распахнутую калитку, через которую можно получить доступ ко всей интра-сети, не открывая портов, не авторизуясь и не оставляя логов VPN-сессий.

Ссылка на ПО может прийти откуда угодно и от кого угодно, достаточно иметь хоть какой то доступ в интернет и уже можно вести зашифрованный диалог и управлять ПК. А ведь еще есть BYOD (личные) устройства, которые приносят на работу, где TV или его аналог может быть даже установлен по умолчанию.

Да, есть DLP решения, способные детектировать запуск процессов и новомодные шлюзы – вроде Checkpoint или Palo Alto, анализирующие и блокирующие трафик не по портам, а по сигнатурам приложений, но ведь их нужно выявить и добавить. А сколько таких версий может быть!

Если же вы пользуетесь по необходимости подобным ПО можно прийти к своду рекомендаций, которые пишут сами разработчики.